ทอร์ (เครือข่ายนิรนาม)

| |

| นักพัฒนา | โปรเจ็กต์ทอร์ |

|---|---|

| วันที่เปิดตัว | 20 กันยายน ค.ศ. 2002[1] |

| ที่เก็บข้อมูล | |

| ภาษาที่เขียน | ภาษาซี[2] ไพทอน รัสต์[3] |

| ระบบปฏิบัติการ | |

| ขนาด | 2–4 เมกะไบต์ |

| ประเภท | การจัดเส้นทางแบบหัวหอม, ระบบนิรนาม |

| สัญญาอนุญาต | เบิร์กลีย์ซอฟต์แวร์ดิสทริบิวชัน |

| เว็บไซต์ | torproject |

ทอร์ (อังกฤษ: Tor) เป็นซอฟต์แวร์เสรี (ฟรี) ที่ช่วยให้สื่อสารทางอินเทอร์เน็ตอย่างนิรนามได้ รวมทั้งช่วยให้สามารถเรียกดูเว็บไซต์บางแห่งที่ถูกเซ็นเซอร์ได้ โดยอาศัยการจัดเส้นทางแบบหัวหอม คือการจัดส่งการสื่อสารผ่านสถานีส่งต่อเป็นลำดับ ๆ ตามที่โปรแกรมผู้ใช้เลือกเองโดยสุ่มและเข้ารหัสลับเป็นชั้น ๆ (คล้ายหัวหอม) ส่วนชื่อเป็นอักษรย่อจากโปรเจ็กต์ดั้งเดิมคือ "The Onion Router" (เราเตอร์หัวหอม)[7][8]

ทอร์ส่งการสื่อสารผ่านเครือข่ายทั่วโลกโดยไม่มีค่าใช้จ่าย ให้บริการโดยอาสาสมัคร และมีสถานีส่งต่อ/รีเลย์มากกว่า 7,000 สถานี[9] ทอร์มุ่งป้องกันความเป็นส่วนตัวของผู้ใช้ รวมทั้งป้องกันเสรีภาพและให้สมรรถภาพในการสื่อสารอย่างเป็นส่วนตัว โดยซ่อนตำแหน่งและ/หรือการใช้งานของผู้ใช้จากใครก็ได้ที่ทำการเพื่อสอดแนมทางเครือข่าย หรือเพื่อวิเคราะห์การสื่อสาร กล่าวอีกอย่างก็คือ ทำให้ตามรอยกิจกรรมทางอินเทอร์เน็ตกลับไปหาผู้ใช้ได้ยากขึ้น กิจกรรมรวมทั้ง "การเยี่ยมใช้เว็บไซต์ การโพสต์ข้อความออนไลน์ การส่งข้อความทันที และรูปแบบการสื่อสารอื่น ๆ"[10]

แม้ทอร์โดยทั่วไปจะตั้งให้ป้องกันโปรแกรมที่ส่งการสื่อสารแบบทีซีพีผ่านส่วนต่อประสานแบบ SOCKS ได้[11] และมีโปรแกรมต่าง ๆ ที่ออกแบบให้ใช้ทอร์ โปรเจ็กต์ทอร์เองก็ไม่ได้สำรวจโปรแกรมเหล่านั้นเพียงพอเพื่อแนะนำค่าตั้งที่ปลอดภัย[12] ผลิตภัณฑ์หลักของโปรเจ็กต์ก็คือ ทอร์เบราว์เซอร์ซึ่งเป็นมอซิลลา ไฟร์ฟอกซ์พร้อมกับโปรแกรมเสริมและทอร์พร็อกซี[13] และโปรเจ็กต์ก็ไม่แนะนำให้ใช้เบราว์เซอร์อื่น ๆ เพื่อเชื่อมต่อกับเครือข่ายเพราะจะไม่ได้การป้องกันสภาพนิรนามเหมือนกับที่ใช้ทอร์เบราว์เซอร์[14] นอกจากการใช้ทอร์เบราว์เซอร์เพื่อเยี่ยมชมเว็บไซต์แล้ว โปรแกรมสามัญที่ใช้เพื่อสื่อสารแบบนิรนามผ่านทอร์รวมทั้งไออาร์ซีและระบบส่งข้อความทันที

การจัดเส้นทางแบบหัวหอม (Onion routing) เป็นการเข้ารหัสลับที่ทำเป็นชั้น ๆ เหมือนกับของหัวหอม คือระบบผู้ใช้จะสร้างวงจรการสื่อสารผ่านสถานี/โหนดส่งต่อต่าง ๆ ซึ่งเลือกโดยสุ่มเป็นลำดับ ๆ โดยสถานีส่งต่อแต่ละสถานี จะรู้แต่เลขที่อยู่ไอพีขาเข้าและขาออกของตน ๆ เท่านั้น และไม่มีสถานีไหนในระหว่าง ที่รู้ที่อยู่ของต้นสายและของปลายทางทั้งสอง สำหรับระบบปลายทาง ต้นสายก็ดูเหมือนจะเป็นสถานีขาออกของทอร์[4][5]

ระบบผู้ใช้จะต่อรองกุญแจเข้ารหัสลับแบบสมมาตรโดยเฉพาะ ๆ ที่ใช้ร่วมกับสถานีส่งต่อและสถานี เพื่อเมื่อส่งข้อมูลไปยังปลายทาง ระบบก็จะเข้ารหัสข้อมูลเป็นชั้น ๆ ด้วยกุญแจที่ใช้ร่วมกับสถานีต่าง ๆ เริ่มตั้งแต่สถานีขาออก (สถานีสุดท้าย) ย้อนลำดับกลับมาจะถึงสถานีขาเข้า เมื่อข้อมูลส่งไปถึงแต่ละสถานี ๆ สถานีก็จะสามารถถอดรหัสชั้นที่เข้ากุญแจซึ่งตนมี แล้วทำการที่สมควรเช่นส่งข้อมูลนั้นต่อไปได้ โดยที่ไม่สามารถรู้ข้อมูลที่ส่งต่อเพราะเข้ารหัสด้วยกุญแจที่ตนไม่มี สถานีขาออกจะเป็นผู้ถอดรหัสชั้นสุดท้ายแล้วส่งข้อมูลดั้งเดิมไปยังระบบปลายทางต่อไป[4][5]

การจัดเส้นทางเช่นนี้ ทำให้ไม่มีสถานีของทอร์ใด ๆ รู้ที่อยู่ของทั้งต้นสายและปลายทาง, ทำให้นอกจากระบบผู้ใช้แล้ว ไม่มีระบบไหน ๆ ที่รู้เส้นทางการส่งข้อมูลทั้งหมดภายในวงจร และทำให้สถานีขาออกเท่านั้น ที่สามารถเข้าถึงข้อมูลดั้งเดิมที่จะส่งไปยังระบบปลายทางได้ เพราะเหตุนี้ ระบบจึงสามารถเก็บรักษาที่อยู่หรือกิจกรรมของระบบผู้ใช้โดยเป็นความลับไว้ได้ แต่ปฏิปักษ์ก็อาจพยายามระบุผู้ใช้โดยวิธีการต่าง ๆ ซึ่งอาจทำได้โดยเจาะจุดอ่อนของซอฟต์แวร์บนคอมพิวเตอร์ของผู้ใช้[15] เช่น สำนักงานความมั่นคงแห่งชาติสหรัฐมีเทคนิคที่ใช้จุดอ่อนหนึ่งที่ตั้งชื่อรหัสว่า EgotisticalGiraffe ในเว็บเบราว์เซอร์มอซิลลา ไฟร์ฟอกซ์ล้าสมัยรุ่นหนึ่ง ที่เคยรวมแจกจ่ายกับชุดโปรแกรมทอร์[16] และโดยทั่วไป สำนักงานจะเพ่งเล็งเฝ้าสังเกตผู้ใช้ทอร์ในโปรแกรมการสอดแนม XKeyscore ขององค์กร[17]

นอกจากนั้น สำหรับปฏิปักษ์ที่สามารถดักฟังข้อมูลทั้งที่ต้นสายและปลายทางของวงจรการสื่อสาร ระบบยังไม่สามารถป้องกันการโจมตีด้วยการวิเคราะห์ทางสถิติอาศัยเวลาและขนาดข้อมูลที่ส่ง ซึ่งอาจทำให้ระบุผู้ใช้ได้[4][5] เช่นการโจมตีเครือข่ายที่เกิดขึ้นเมื่อต้นปี 2014[18] ซึ่งผู้ชำนาญการเชื่อว่า ได้เปิดเผยข้อมูลผู้ใช้แล้วทำให้เจ้าหน้าที่สามารถดำเนินคดีกับทั้งผู้ใช้และผู้ให้บริการซ่อนได้หลายราย[19]

การโจมตีทอร์เป็นประเด็นงานวิจัยที่ยังดำเนินการอยู่[20][21] ซึ่งโปรเจ็กต์ทอร์เองก็สนับสนุน[22]

ในบรรดาอุปกรณ์หลีกเลี่ยงการตรวจพิจารณาและรักษาความเป็นส่วนตัวซึ่งวัดโดยความเร็ว การใช้ง่าย การสนับสนุน และความปลอดภัย รายงานปี 2011 ขององค์การนอกภาครัฐเกี่ยวกับสิทธิมนุษยชนที่ได้ทุนจากรัฐบาลกลางสหรัฐ คือ Freedom House ได้จัดทอร์เป็นอันดับ 3 โดยทั่วไปอาศัยการวัดผลในแล็บ และอันดับ 6 เมื่อรวมการสำรวจผู้ใช้ในประเทศต่าง ๆ[23] คือเมื่ออาศัยค่าวัดต่าง ๆ ดังกล่าว ทอร์เหมาะสมเมื่อใช้ดังต่อไปนี้[24]

- ดูข้อมูลหรือดาวน์โหลดไฟล์ที่ต้องมีความเป็นส่วนตัวสูง

- ส่งหรือกระจายข้อมูลที่ต้องมีความปลอดภัยสูงและไม่จำเป็นต้องเร็วมาก

รายงานยังได้แสดงข้อดีต่าง ๆ ของทอร์รวมทั้ง[25]

- ใช้เทคโนโลยีก้าวหน้ามากที่สุดเพื่อหน่วงการวิเคราะห์การสื่อสาร

- โปรเจ็กต์บอกอย่างชัดเจนว่าซอฟต์แวร์ช่วยป้องกันอะไรได้และอะไรไม่ได้

- โครงสร้างพื้นฐานของระบบกระจายไปอย่างกว้างขวาง

- ซอฟต์แวร์รวมแจกเป็นไฟล์เดียวและมีให้เลือกหลายระบบปฏิบัติการ

แต่มีข้อเสียต่าง ๆ รวมทั้ง[25]

- ผู้ใช้คิดว่า ทอร์ช้า

- ทอร์ใช้ได้ไม่ดีเมื่ออินเทอร์เน็ตมีจราจรติดขัด

ประวัติ[แก้]

แกนหลักของทอร์ ก็คือ การจัดเส้นทางแบบหัวหอม (onion routing) ซึ่งได้พัฒนาขึ้นกลางคริสต์ทศวรรษ 1990 โดยเจ้าหน้าที่แล็บวิจัยกองทัพเรือสหรัฐ รวมทั้งนักคณิตศาสตร์และนักวิทยาการคอมพิวเตอร์ Paul Syverson, Michael G. Reed, และ David Goldschlag โดยมีจุดประสงค์เพื่อป้องกันการสื่อสารทางราชการลับออนไลน์ของสหรัฐอเมริกา ต่อมาในปี 1997 DARPA จึงได้ให้ทุนพัฒนาเพิ่มขึ้นอีก[26][27][28]

ทอร์รุ่นอัลฟาที่พัฒนาขึ้นโดย Syverson ร่วมกับนักวิทยาการคอมพิวเตอร์ รอเจอร์ ดิงเกิลไดน์ (Roger Dingledine) และนิก แม็ทธิวสัน (Nick Mathewson)[29] ซึ่งในตอนนั้นเรียกว่า โปรเจ็กต์การจัดเส้นทางแบบหัวหอม (The Onion Routing project) คือ TOR ได้เริ่มทดลองใช้ในวันที่ 20 กันยายน 2002[1][30] โดยมีรุ่นให้ใช้เป็นสาธารณะในปีต่อมา[31] วันที่ 13 สิงหาคม 2004 Syverson, ดิงเกิลไดน์ และแม็ทธิวสัน ได้นำเสนอการออกแบบ "ทอร์ - เราเตอร์หัวหอมรุ่นสอง (Tor: The Second-Generation Onion Router)" ที่งานประชุม USENIX Security Symposium ครั้งที่ 13[5]

ในปี 2004 แล็บวิจัยกองทัพเรือสหรัฐได้อนุญาตให้ใช้คำสั่งโปรแกรมทอร์ภายใต้สัญญาอนุญาตเสรี และมูลนิธิชายแดนอิเล็กทรอนิก (EFF) ก็ได้เริ่มให้ทุนแก่ดิงเกิลไดน์ และแม็ทธิวสัน เพื่อพัฒนาซอฟต์แวร์ต่อไป[29]

ในเดือนธันวาคม 2006 ดิงเกิลไดน์ แม็ทธิวสัน และบุคลากรอีกห้าท่านได้จัดตั้งโปรเจ็กต์ทอร์ (The Tor Project) ขึ้นเป็นองค์การไม่แสวงหาผลกำไรทางการศึกษาและการวิจัยในรัฐแมสซาชูเซตส์ โดยมีหน้าที่บำรุงรักษาทอร์[32] EFF ได้ทำการเป็นผู้สนับสนุนโปรเจ็กต์ทั้งในด้านสถานะ ภาษี และการบริหารในช่วงต้น ๆ ของโปรเจ็กต์ โดยมีผู้สนับสนุนทางการเงินเบื้องต้นรวมทั้งสำนักงานแพร่กระจายสัญญาณนานาชาติสหรัฐ (International Broadcasting Bureau), Internews, ฮิวแมนไรตส์วอตช์, มหาวิทยาลัยเคมบริดจ์, กูเกิล, และ NLnet[33][34][35][36][37] แต่หลังจากนี้ เงินทุนส่วนใหญ่ก็มาจากรัฐบาลกลางสหรัฐ[29]

ในเดือนพฤศจิกายน 2014 มีการเก็งว่า ในปฏิบัติการจับผู้ดำเนินการตลาดมืดขายของผิดกฎหมายคือ Operation Onymous มีการถือประโยชน์จุดอ่อนของทอร์ โดยเจ้าหน้าที่ของยุโรโพลได้ปฏิเสธไม่แสดงรายละเอียดของวิธีที่ใช้[38] และแหล่งข่าวในบรรษัทแพร่ภาพกระจายเสียงอังกฤษ (BBC) อ้าง "ความก้าวหน้าทางเทคนิค" ที่ช่วยติดตามตำแหน่งจริง ๆ ของระบบบริการ[39] เอกสารจากศาลต่อมาอาจเชื่อมปฏิบัติการกับการโจมตีเครือข่ายในปีเดียวกันเป็นอย่างดี[19]

ในเดือนธันวาคม 2015 โปรเจ็กต์ทอร์ประกาศว่า ได้ให้ตำแหน่งกรรมการบริหารแก่ชารี สตีล (Shari Steele)[40] สตีลก่อนหน้านี้ได้เป็นผู้บริหารคนหนึ่งในองค์กร EFF เป็นเวลา 15 ปี และในปี 2004 ได้เป็นผู้นำให้ EFF ตัดสินให้ทุนพัฒนาทอร์ในเบื้องต้น เป้าหมายที่เธอได้บอกอย่างหนึ่งก็คือ จะทำทอร์ให้ใช้ง่ายขึ้น เพื่อให้คนจำนวนมากขึ้นสามารถค้นดูเว็บอย่างนิรนามได้[41]

ในเดือนกรกฎาคม 2016 กรรมการของโปรเจ็กต์ทอร์ทั้งหมดลาออก แล้วประกาศตั้งกรรมการกลุ่มใหม่ โดยรวมบุคลากรรวมทั้ง Matt Blaze, Cindy Cohn, Gabriella Coleman, Linus Nordberg, Megan Price และ Bruce Schneier[42][43]

การใช้[แก้]

| หมวด | เปอร์เซ็นต์ |

|---|---|

| การพนัน | 0.4

|

| ปืน | 1.4

|

| การสนทนา | 2.2

|

| ใหม่ (ยังไม่เข้าดัชนี) |

2.2

|

| การทารุณเด็กทางเพศ | 2.2

|

| หนังสือ | 2.5

|

| สารบบ | 2.5

|

| บล็อก | 2.75

|

| สื่อลามก | 2.75

|

| บริการโฮสต์ | 3.5

|

| การแฮ็ก | 4.25

|

| โปรแกรมค้นหาเว็บ | 4.25

|

| สภาพนิรนาม | 4.5

|

| ที่ประชุมอินเทอร์เน็ต | 4.75

|

| ของปลอม | 5.2

|

| วิสเซิลโบลว์เออร์ | 5.2

|

| วิกิ | 5.2

|

| อีเมล | 5.7

|

| บิตคอยน์ | 6.2

|

| กลฉ้อฉล | 9

|

| ตลาดมืด | 9

|

| ตลาดยาควบคุม | 15.4

|

| หมวด | % ของทั้งหมด | % ของที่ดำเนินการ |

|---|---|---|

| ความรุนแรง | 0.3 |

0.6

|

| ค้าอาวุธ | 0.8 |

1.5

|

| สังคมผิดกฎหมาย | 1.2 |

2.4

|

| การแฮ็ก | 1.8 |

3.5

|

| ลิงก์ผิดกฎหมาย | 2.3 |

4.3

|

| สื่อลามกผิดกฎหมาย | 2.3 |

4.5

|

| ลัทธิหัวรุนแรง | 2.7 |

5.1

|

| ผิดกฎหมายอื่น ๆ | 3.8 |

7.3

|

| การเงินผิดกฎหมาย | 6.3 |

12

|

| ยาผิดกฎหมาย | 8.1 |

15.5

|

| ถูกกฎหมายหรือไม่รู้ | 22.6 |

43.2

|

| ผิดกฎหมายรวม | 29.7 |

56.8

|

| ไม่ดำเนินการ | 47.7

| |

| ดำเนินการ | 52.3

|

ทอร์ช่วยให้ผู้ใช้สามารถค้นดูเว็บไซต์ต่าง ๆ ใช้โปรแกรมพูดคุยและระบบส่งข้อความทันที โดยใช้สำหรับกิจกรรมทั้งที่ถูกกฎหมายและไม่ถูกฎหมาย[47] ยกตัวอย่างเช่น กลุ่มอาชญากร นักปฏิบัติการแบบนักเลงคอมพิวเตอร์ และองค์กรบังคับใช้กฎหมายอาจใช้ทอร์เพื่อจุดมุ่งหมายที่ขัดแย้งกัน บางครั้งพร้อม ๆ กัน[48][49] ในนัยเดียวกัน องค์กรต่าง ๆ ภายในรัฐบาลสหรัฐได้ให้ทุนแก่ทอร์ (รวมทั้งกระทรวงการต่างประเทศ มูลนิธิวิทยาศาสตร์แห่งชาติ และ Radio Free Asia) และในขณะเดียวกัน บางองค์กรก็พยายามบั่นทอนล้มล้างโปรเจ็กต์[15][50] ทอร์ไม่ได้มุ่งแก้ปัญหาสภาพนิรนามในการใช้เว็บโดยสิ้นเชิง คือไม่ได้ออกแบบให้กำจัดร่องรอยทุกอย่าง แต่ให้ลดโอกาสที่กลุ่มต่าง ๆ จะสามารถตามรอยกิจกรรมและข้อมูลไปยังผู้ใช้โดยเฉพาะ ๆ[4]

ทอร์สามารถใช้เพื่อกิจกรรมที่ผิดกฎหมาย เช่น เพื่อหาข้อมูลที่ถูกตรวจพิจารณา[51] หรือเพื่อหลีกเลี่ยงกฎหมายที่ห้ามการวิจารณ์ประมุขของรัฐ

นิตยสาร The Economist ได้เรียกทอร์เมื่อเทียบกับบิตคอยน์และตลาดมืดซิลค์โรด ว่าเป็นมุมมืดของเว็บ[52] องค์กรสืบราชการลับคือสำนักงานความมั่นคงแห่งชาติสหรัฐ และ GCHQ ของอังกฤษ ได้พยามยามล้มล้างระบบป้องกันของทอร์ แม้จะประสบความสำเร็จแค่เล็กน้อย[15] แม้จะมีองค์กรอื่น ๆ เช่น National Crime Agency ของอังกฤษที่ประสบความสำเร็จมากกว่า[53] ในขณะเดียวกัน GCHQ ก็มีโปรแกรมชื่อรหัสว่า "Shadowcat" เพื่อ "การเข้าถึงเครื่องบริการส่วนองค์กรเสมือน (VPS) แบบเข้ารหัสลับ ผ่าน SSH ที่ใช้เครือข่ายทอร์"[54][55]

ทอร์ยังสามารถใช้เพื่อการหมิ่นประมาทแบบนิรนาม, การกระจายข่าวรั่วที่อาจทำความเสียหาย, การละเมิดลิขสิทธิ์, การแจกจ่ายสื่อลามกที่ผิดกฎหมาย[56][57][58], การขายยาควบคุม[59] อาวุธ และเลขบัตรเครดิตที่ถูกขโมย[60], การฟอกเงิน[61], การฉ้อฉลทางธนาคาร[62], การฉ้อฉลทางบัตรเครดิต, การใช้ข้อมูลส่วนบุคคลในการฉ้อฉล, และการแลกเปลี่ยนเงินปลอม[63] ตลาดมืดออนไลน์มีได้ก็เพราะใช้โครงสร้างพื้นฐานของทอร์ อย่างน้อยก็เป็นบางส่วน โดยใช้ร่วมกับบิตคอยน์[48] มัลแวร์ยังได้ใช้ยังใช้ทอร์เพื่อขัดการทำงานของอุปกรณ์อินเทอร์เน็ตของสรรพสิ่งอีกด้วย[64]

งานศึกษาปี 2016 ของศาสตราจารย์รัฐศาสตร์ในด้านความปลอดภัยในสาขาความสัมพันธ์ระหว่างต่างประเทศพบว่า เมื่อใช้เว็บครอว์เลอร์ตรวจสอบบริการซ่อนของที่อยู่หัวหอม 300,000 ที่อยู่ซึ่งพบหน้าเว็บ 205,000 หน้า ก็จะสามารถจัดเว็บไซต์ซึ่งเป็นบริการซ่อนทั้งหมด 5,205 แห่งว่า ดำเนินงานอย่างแอ็กถีฟ 2,723 แห่ง (52%) และ 1,547 แห่ง (57% ของเว็บไซต์ที่แอ็กถีฟ) ดำเนินงานอย่างผิดกฎหมายแม้ในประเทศที่มีกฎหมายเสรี[65] โดยสรุปให้ความเห็นว่า "ผลแสดงว่า การใช้เว็บไซต์ที่เป็นบริการซ่อนของทอร์ซึ่งสามัญที่สุดเป็นอาชญากรรมรวมทั้งเรื่องยาควบคุม การเงินที่ผิดกฎหมาย และสื่อลามกอนาจารที่รุนแรง เกี่ยวกับเด็ก หรือเกี่ยวกับสัตว์"[66] แล้วเสนอว่า ผู้พัฒนาระบบควรพิจารณากำจัดการให้บริการซ่อนเพื่อลดความเสี่ยงทางการเมืองและชื่อเสียงที่ไม่ดีต่อระบบ ซึ่งผู้พัฒนาท่านหนึ่งก็บอกว่า มีการพิจารณาถึงเรื่องนี้เป็นครั้งเป็นคราว[67]

ในคำฟ้องคดีต่อเจ้าของตลาดมืดซิลค์โรด สำนักงานสอบสวนกลางสหรัฐยอมรับว่า ทอร์ก็สามารถใช้เพื่อการที่ถูกกฎหมายด้วยเหมือนกัน[68][69] ตามเว็บไซต์ CNET ความเป็นนิรนามของทอร์ "รับรองโดย EFF และกลุ่มสิทธิพลเรือนอื่น ๆ โดยเป็นวิธีสำหรับวิสเซิลโบลว์เออร์และผู้ทำการเพื่อสิทธิมนุษยชนให้สามารถสื่อสารกับนักข่าว"[70] แนวทางการป้องกันตัวจากการสอดแนมของ EFF ได้อธิบายรายละเอียดไว้ว่า ทอร์สามารถเป็นส่วนในกลยุทธ์ป้องกันความเป็นส่วนตัวและสภาวะนิรนามได้อย่างไร[71] นอกจากนั้น กรรมการของ EFF ได้ให้สัมภาษณ์กับนิตยสาร BusinessWeek ว่า "ปัญหาใหญ่ที่สุดของทอร์ก็คือสื่อข่าว (เพราะ) ไม่มีใครได้ยินถึงเหตุการณ์ที่ใครคนใดคนหนึ่งไม่ได้ถูกตามกวนโดยผู้ประสงค์ร้าย (แต่) ได้ยินเหตุการณ์ที่ใครบางคนได้ดาวน์โหลดสื่อลามกอนาจารเด็กโดยไม่ได้รับโทษ"[72]

โปรเจ็กต์ทอร์ได้อ้างว่า ผู้ใช้ทอร์รวม "คนปกติ" ผู้ต้องการรักษากิจกรรมทางอินเทอร์เน็ตไม่ให้เว็บไซต์และผู้โฆษณาต่าง ๆ รู้ ผู้เป็นห่วงในเรื่องจารกรรมทางไซเบอร์ ผู้หลีกเลี่ยงการตรวจพิจารณาเช่นนักปฏิบัติการและนักข่าว และผู้มีอาชีพทางทหาร โดยเดือนพฤศจิกายน 2013 ทอร์มีผู้ใช้ประมาณ 4 ล้านคน[73] ตามหนังสือพิมพ์ เดอะวอลล์สตรีทเจอร์นัล ในปี 2012 การสื่อสารที่ใช้ทอร์ 14% มาจากสหรัฐอเมริกา โดยมีผู้ใช้จากประเทศที่ตรวจพิจารณาอินเทอร์เน็ตเป็นจำนวนมากที่สุดเป็นอันดับสอง[74]

เหยื่อทารุณกรรมโดยคู่ชีวิต นักทำการทางสังคมและองค์กรที่คอยช่วยเหลือเหยื่อ ได้ใช้ทอร์เพิ่มขึ้นเรื่อย ๆ เพื่อป้องกันการตามกวนในโลกดิจิทัล ซึ่งเป็นการทำผิดที่เพิ่มขึ้นเนื่องจากความแพร่หลายของสื่อดิจิทัลในวิถีชีวิตออนไลน์ในปัจจุบัน[75] สำนักข่าวเช่น เดอะการ์เดียน, The New Yorker, ProPublica และ The Intercept ก็ใช้ทอร์ร่วมกับแพล็ตฟอร์มการส่งข่าวคือ SecureDrop เพื่อป้องกันความเป็นส่วนตัวของวิสเซิลโบลว์เออร์[76]

ในเดือนมีนาคม 2015 สำนักงานวิทยาศาสตร์และเทคโนโลยีของรัฐสภาอังกฤษได้แถลงการณ์ว่า "มีความเห็นพ้องอย่างกว้างขวางว่า การห้ามระบบนิรนามออนไลนโดยสิ้นเชิง ไม่ใช่ทางเลือกนโยบายที่ยอมรับได้ในสหราชอาณาจักร" และว่า "แม้จะยอมรับได้ แต่ก็จะเป็นเรื่องท้าทายทางเทคนิค (เพื่อบังคับใช้ตามกฎหมาย)" แล้วให้ข้อสังเกตต่อไปว่า ทอร์ "มีบทบาทไม่สำคัญในการเยี่ยมชมและแจกจ่ายรูปลามกของเด็ก" (โดยส่วนหนึ่งก็เพราะช้า) และแสดงความชื่นชมการใช้ทอร์ขององค์กรเฝ้าดูอินเทอร์เน็ต คือ Internet Watch Foundation, บริการซ่อนของทอร์สำหรับวิสเซิลโบลว์เออร์, และการหลีกเลี่ยงไฟร์วอลล์ที่เป็นส่วนการตรวจพิจารณาอินเทอร์เน็ตในประเทศจีน[77]

กรรมการบริหารของโปรเจ็กต์ยังอ้างในปี 2014 ว่า เจ้าหน้าที่ของ NSA และ GCHQ ได้รายงานบั๊กของทอร์โดยไม่เปิดเผยตัว[78] หน้า FAQ ของโปรเจ็กต์ให้เหตุผลที่ EFF รับรองทอร์ ก็คือ

อาชญากรสามารถทำผิดได้อยู่แล้ว เพราะยอมทำผิดกฎหมาย พวกเขาจึงมีทางเลือกมากมายที่ให้ความเป็นส่วนตัวดียิ่งกว่าทอร์

ทอร์มุ่งให้การป้องกันสำหรับคนธรรมดาผู้ต้องการทำตามกฎหมาย (เพราะ) อาชญากรเท่านั้นมีสิทธิความเป็นส่วนตัวในตอนนี้ และเราต้องแก้ไขเรื่องนั้น...

จริงอยู่ โดยทฤษฎี อาชญากรก็สามารถใช้ทอร์ด้วย แต่พวกเขามีทางเลือกที่ดีกว่าอยู่แล้ว และมันดูจะเป็นไปไม่ได้ว่า การเอาทอร์ออกจากโลกจะยุติพวกเขาไม่ให้ทำผิด ในเวลาเดียวกัน ทอร์และมาตรการความเป็นส่วนตัวอื่น ๆ สามารถต่อต้านการขโมยข้อมูลส่วนตัวไปใช้หาประโยชน์ผิด ๆ ต่อต้านการตามกวนที่เกิดในโลกจริง ๆ เป็นต้น[79]

การดำเนินงาน[แก้]

ทอร์มุ่งซ่อนการระบุตัวผู้ใช้และกิจกรรมออนไลน์ของพวกเขา จากการสอดแนมและการวิเคราะห์การสื่อสาร โดยจำกัดข้อมูลระบุตัวและข้อมูลการจัดเส้นทาง เป็นการทำให้เกิดผลของระบบการจัดเส้นทางแบบหัวหอม (onion routing) ซึ่งเข้ารหัสลับและส่งการสื่อสารผ่านเครือข่ายสถานีรีเลย์อย่างสุ่ม ๆ เป็นสถานีที่ดำเนินการโดยจิตอาสารอบโลก สถานีรีเลย์เหล่านี้ใช้การเข้ารหัสลับแบบทำเป็นชั้น ๆ (จึงอุปมาเหมือนหัวหอม) เพื่อรักษาความลับของเนื้อหาและต้นสายปลายทางของการสื่อสารในระหว่างสถานี ดังนั้น เป็นการให้สภาวะนิรนามในเรื่องตำแหน่งภายในเครือข่ายของผู้ใช้ ความเป็นนิรนามยังขยายให้ผู้ให้บริการโดยระบบบริการซ่อนของทอร์ (hidden service)[5] อนึ่ง ทอร์มีสถานีขาเข้าแบบพิเศษ (bridge relay) ที่ไม่เปิดเผยโดยทั่วไป โดยผู้ใช้แต่ละคนสามารถรับที่อยู่สถานีได้จากโปรเจ็กต์เพียงไม่กี่สถานีเท่านั้น ผู้ใช้จึงสามารถหลีกเลี่ยงการตรวจพิจารณาอินเทอร์เน็ตที่ใช้วิธีขัดขวางไม่ให้เข้าถึงสถานีรีเลย์ที่เปิดเผยของทอร์[80]

เพราะว่า สถานีรีเลย์แต่ละสถานี จะรู้แต่ที่อยู่ขาเข้าและขาออกของตนเท่านั้น จึงไม่มีสถานีใด ๆ ที่รู้ทั้งที่อยู่ผู้ใช้และที่อยู่ของระบบปลายทางทั้งสอง ผู้ที่ดักฟังตามสถานีต่าง ๆ จึงไม่สามารถระบุที่อยู่ทั้งต้นสายและปลายทางได้ นอกจากนั้น จากมุมมองของปลายทาง มันดูเหมือนว่าสถานีสุดท้ายของทอร์ (ที่เรียกว่าสถานีขาออก) เป็นผู้เริ่มการสื่อสาร เช่น จากมุมมองของเว็บไซต์ที่ผู้ใช้เข้าถึง จะดูเหมือนว่าผู้ใช้มีที่อยู่ไอพีเป็นที่อยู่ของสถานีขาออก

การสื่อสาร[แก้]

โดยทั่วไป โปรแกรมที่รู้จักโพรโทคอลการสื่อสารผ่านพร็อกซีเซิร์ฟเวอร์คือ ซอกส์ (SOCKS) จะสามารถตั้งสื่อสารผ่านทอร์ที่ส่วนต่อประสานแบบ SOCKS ทอร์จะสร้างวงจรเสมือนผ่านเครือข่ายทอร์เป็นครั้งเป็นคราว วงจรที่มันจะสามารถรวมส่งสายข้อมูลต่าง ๆ โดยจัดเส้นทางแบบหัวหอมเพื่อส่งแพ็กเกตไปยังเป้าหมายปลายทางต่าง ๆ ได้ เมื่อแพ็กเกตเข้าไปในเครือข่ายทอร์แล้ว ก็จะส่งจากสถานีหนึ่งไปยังอีกสถานีหนึ่งภายในวงจร แล้วในที่สุดก็จะไปถึงสถานีขาออก ซึ่งก็จะส่งแพ็กเกตที่ถอดรหัสลับแล้วไปยังเป้าหมายที่ต้องการต่อไป จากมุมมองของปลายทาง มันจะดูเหมือนว่าสถานีทางออกเป็นผู้เริ่มการสื่อสาร

โดยละเอียดขึ้น การจัดเส้นทางแบบหัวหอม (onion routing) ทำให้เกิดผลโดยการเข้ารหัสลับในชั้นโปรแกรมประยุกต์ของโพรโทคอลสแตกทีซีพีที่ใช้ในการสื่อสาร โดยทำเป็นชั้น ๆ เหมือนกับของหัวหอม คือระบบผู้ใช้จะสร้างวงจรการสื่อสารเสมือนผ่านสถานี/โหนดส่งต่อต่าง ๆ 3 สถานีซึ่งเลือกโดยสุ่มเป็นลำดับ ๆ การสร้างจะเพิ่มสถานีทีละสถานี ๆ เข้าในวงจรด้วยการสื่อสารที่เข้ารหัสลับ โดยสถานีส่งต่อแต่ละสถานี จะรู้แต่เลขที่อยู่ไอพีขาเข้าและขาออกของตน ๆ เท่านั้น และไม่มีสถานีไหนในระหว่าง ที่รู้ทั้งที่อยู่ของต้นสายและของปลายทางทั้งสอง แม้ในมุมมองของระบบปลายทาง ก็จะดูเหมือนว่าการสื่อสารเริ่มมาจากสถานีขาออกของทอร์ เมื่อกำลังสร้างวงจร ระบบผู้ใช้จะแลกเปลี่ยนกุญแจเข้ารหัสลับแบบสมมาตรโดยเฉพาะ ๆ กับโหนดส่งต่อแต่ละสถานี เพื่อเมื่อส่งข้อมูลไปยังปลายทาง ระบบผู้ใช้ก็จะเข้ารหัสข้อมูลเป็นชั้น ๆ ด้วยกุญแจที่แลกเปลี่ยนเริ่มตั้งแต่สถานีขาออก (สถานีสุดท้าย) ย้อนลำดับกลับมาจะถึงสถานีขาเข้า เมื่อข้อมูลส่งไปถึงแต่ละสถานี ๆ สถานีก็จะสามารถถอดรหัสชั้นที่เข้ากุญแจซึ่งตนได้แลกเปลี่ยน แล้วทำการที่สมควรเช่นส่งข้อมูลนั้นต่อไปได้ โดยที่ไม่สามารถรู้ข้อมูลที่ส่งต่อเพราะเข้ารหัสด้วยกุญแจที่ตนไม่มี สถานีขาออกจะเป็นผู้ถอดรหัสชั้นสุดท้ายแล้วส่งข้อมูลดั้งเดิมไปยังระบบปลายทางต่อไป[4][5]

เมื่อระบบปลายทางส่งข้อมูลกลับไปยังระบบผู้ใช้ ข้อมูลก็จะวิ่งผ่านวงจรการสื่อสารเดียวกันโดยกลับลำดับคือจากสถานีขาออกจนไปถึงสถานีขาเข้า โดยสถานีส่งต่อแต่ละสถานี ๆ จะเข้ารหัสลับข้อมูลด้วยกุญแจที่ตนใช้ร่วมกับระบบผู้ใช้ ดังนั้น เมื่อสถานีขาเข้าส่งข้อมูลกลับไปถึงระบบต้นทาง ข้อมูลเซลล์จะเข้ารหัสไว้เป็นสามชั้น ซึ่งระบบผู้ใช้จะถอดรหัสด้วยกุญแจที่ตนใช้ร่วมกันสถานีส่งต่อต่าง ๆ[81]

[แก้]

ทอร์ยังสามารถให้สภาพนิรนามแก่เว็บไซต์และระบบบริการอื่น ๆ ด้วย เซิร์ฟเวอร์ที่ตั้งให้รับการเชื่อมต่อขาเข้าจากเครือข่ายทอร์เท่านั้นเรียกว่า บริการซ่อน (hidden services) แทนที่จะเปิดที่อยู่ไอพีของเซิร์ฟเวอร์ (และดังนั้น ที่อยู่ของมันจริง ๆ ในเครือข่าย) บริการซ่อนจะเข้าถึงได้ผ่านที่อยู่หัวหอม (ลงท้ายด้วย .onion) ปกติโดยใช้ทอร์เบราว์เซอร์ เครือข่ายทอร์จะแปลที่อยู่เช่นนั้นโดยค้นหากุญแจสาธารณะที่คู่กับที่อยู่ และหา "จุดแนะนำตัว" จากตารางแฮชแบบกระจาย (DHT) ภายในเครือข่าย แล้วจึงสามารถจัดเส้นทางส่งข้อมูลไปถึงและจากบริการซ่อน แม้ที่โฮสต์อยู่หลังไฟร์วอลล์หรือเครื่องแปลที่อยู่เครือข่าย (NAT) ในขณะที่รักษาสภาวะนิรนามของทั้งต้นสายปลายทาง แต่การเข้าถึงบริการซ่อนได้ก็จะต้องอาศัยทอร์[82]

บริการซ่อนได้ระบุเป็นครั้งแรกในปี 2003[83] แล้วจึงนำมาใช้ในเครือข่ายตั้งแต่ปี 2004[84] ยกเว้นฐานข้อมูลที่เก็บตัวบอกบริการซ่อน (hidden-service descriptor)[85] ทอร์ได้ออกแบบให้ไม่มีศูนย์ และไม่มีรายการบริการซ่อนที่หาได้จากเครือข่ายโดยตรง แม้จะมีผู้ทำรายการบริการซ่อนพร้อมกับที่อยู่หัวหอมในเว็บไซต์ต่าง ๆ

เพราะบริการซ่อนไม่จำเป็นต้องใช้สถานีขาออก การสื่อสารกับบริการซ่อนจึงเข้ารหัสลับตั้งแต่ต้นสายจนถึงปลายทางโดยไม่สามารถดักฟังได้ แต่ก็ยังมีประเด็นทางความปลอดภัยเกี่ยวกับบริการซ่อน ยกตัวอย่างเช่น บริการที่เข้าถึงได้ทั้งโดยผ่านระบบบริการซ่อนของทอร์ และผ่านอินเทอร์เน็ต จะเสี่ยงต่อการโจมตีแบบเชื่อมความสัมพันธ์ (correlation attack) และดังนั้น จึงไม่เป็นการซ่อนที่สมบูรณ์ ปัญหาอื่น ๆ รวมทั้งการตั้งค่าระบบบริการผิด (เช่น ค่าตั้งโดยปริยายที่แสดงข้อมูลระบุตนเองเมื่อตอบสนองว่ามีความผิดพลาด), ข้อมูลสถิติเกี่ยวกับช่วงเวลาให้บริการและช่วงเวลาเครื่องไม่ทำงาน, intersection attack, และความผิดพลาดของผู้ใช้[85][86] มีโปรแกรมโอเพนซอร์ซคือ OnionScan ซึ่งพัฒนาโดยนักวิจัยความปลอดภัยคอมพิวเตอร์ต่างหาก ที่สามารถตรวจสอบบริการซ่อนเพื่อหาปัญหาและจุดอ่อนต่าง ๆ[87]

บริการซ่อนยังสามารถเข้าถึงได้ผ่านเบราว์เซอร์ธรรมดาที่ไม่ได้เชื่อมกับเครือข่ายทอร์โดยตรง ด้วยระบบบริการเช่น Tor2web[88] ส่วนแหล่งข้อมูลยอดนิยมที่แสดงลิงก์ของบริการซ่อนในตลาดมืดรวมทั้ง Pastebin, ทวิตเตอร์, Reddit, และกลุ่มประชุมอินเทอร์เน็ต (Internet forum) อื่น ๆ[89]

โปรแกรมเฝ้าสังเกตสถานะ "อาร์ม"[แก้]

anonymizing relay monitor (Arm) เป็นโปรแกรมเฝ้าสังเกตสถานะที่ใช้ส่วนต่อประสานรายคำสั่ง (command-line interface) เป็นโปรแกรมเขียนด้วยภาษาไพทอนเพื่อใช้ร่วมกับทอร์[90][91][92] โดยทำงานคล้าย ๆ โปรแกรมยูนิกซ์ คือ Top ที่ตรวจสอบการใช้ระบบ โดยให้ข้อมูลทางสถิติในเวลาจริงสำหรับ

- การใช้ทรัพยากร (อัตราการส่งถ่ายข้อมูล ซีพียู และหน่วยความจำ)

- ข้อมูลการส่งต่อแพ็กเกตทั่วไป (nickname, fingerprint, flags, or/dir/controlports)

- บันทึกเหตุการณ์ที่อาจกรองด้วย regex หรือรวมข้อมูลที่ซ้ำ ๆ

- การเชื่อมต่อที่สัมพันธ์กับข้อมูลความเห็นพ้องของทอร์ (เช่น ip, connection types, relay details)

- ไฟล์ตั้งค่า คือ torrc configuration file โดยสามารถเน้น (syntax highlighting) หรือตรวจความถูกต้องของวากยสัมพันธ์ (syntax validation)

ค่าของอาร์มโดยมากสามารถตั้งผ่านไฟล์ตั้งค่า คือ armrc configuration file อารม์สามารถใช้บนแพล็ตฟอร์มที่รองรับคลังโปรแกรม curses รวมทั้งลินุกซ์ แมคโอเอส และระบบคล้ายยูนิกซ์อื่น ๆ

โปรเจ็กต์นี้เริ่มขึ้นในปี 2009[93][94] และได้กลายเป็นส่วนของโปรเจ็กต์ทอร์ตั้งแต่วันที่ 18 กรกฎาคม 2010 เป็นซอฟต์แวร์เสรีภายใต้สัญญาอนุญาตสาธารณะทั่วไปของกนู

จุดอ่อน[แก้]

คล้ายกับเครือข่ายนิรนามอื่น ๆ ทั้งหมดที่ตอบสนองเกือบทันที/มีเวลาแฝงต่ำ (low latency) ทอร์ไม่สามารถและไม่พยายามป้องกันการเฝ้าสังเกตการสื่อสารในจุดรอบ ๆ เครือข่าย (คือ แพ็กเกตที่เข้ามาหรือออกไปจากเครือข่าย) แม้ทอร์จะป้องกันการวิเคราะห์การสื่อสาร แต่ก็ไม่สามารถป้องกันการยืนยันการสื่อสาร (traffic confirmation, end-to-end correlation)[95][96]

แม้จะมีจุดอ่อนและการโจมตีดังกล่าวในบทความนี้ งานศึกษาปี 2009 ก็ยังแสดงว่าทอร์และเครือข่าย Java Anon Proxy (JonDonym, JAP) จัดว่า ทนทานต่อเทคนิคการระบุเว็บไซต์ (website fingerprinting) ได้ดีกว่าโพรโทคอลสร้างอุโมงค์ (tunneling protocol) อื่น ๆ[ต้องการอ้างอิง]

เหตุผลก็คือว่า โพรโทคอลวีพีเอ็นที่ส่งผ่านสถานีเดียว ไม่จำเป็นต้องปะติดปะต่อข้อมูลแพ็กเกตใหม่ เท่ากับระบบที่ส่งผ่านหลายสถานีคล้ายกับทอร์และ JonDonym เช่น เทคนิคการระบุเว็บไซต์จะแม่นยำมากกว่า 90% ในการระบุแพ็กเกตเอชทีทีพีเมื่อใช้โพรโทคอลวีพีเอ็นธรรมดา ๆ เทียบกับเมื่อใช้ทอร์ ซึ่งแม่นยำเพียงแค่ 2.96% อย่างไรก็ดี ก็ยังมีโพรโทคอลบางอย่างนอกเหนือจากวีพีเอ็นเช่น OpenSSH และ OpenVPN ที่ต้องดักจับข้อมูลจำนวนมากก่อนจะระบุแพ็กเกตเอชทีทีพีได้[97] และนักวิจัยจากมหาวิทยาลัยมิชิแกนก็ได้พัฒนาโปรแกรมตรวจกราดเครือข่าย (Zmap) ที่ช่วยให้ระบุสถานีที่ไม่เปิดเผยของทอร์ (bridge) ที่กำลังทำการได้อย่างแม่นยำถึง 86% ด้วยการตรวจกราดเพียงรอบเดียว[98]

การไม่ให้บริการกับสถานีขาออก[แก้]

ผู้ดำเนินงานเว็บไซต์สามารถกันการสื่อสารจากสถานีขาออกของเครือข่าย หรืออาจลดบริการที่ให้ใช้ เช่น จะไม่สามารถแก้ไขบทความวิกิพีเดียเมื่อใช้ทอร์ หรือเมื่อผู้ใช้มีเลขที่อยู่ไอพีซึ่งสถานีขาออกของทอร์ร่วมใช้ บีบีซีบล็อกเลขที่อยู่ไอพีจากสถานีขาออกที่รู้ทั้งหมดไม่ให้ใช้บริการ iPlayer แม้จะไม่ได้บล็อกรีเลย์หรือสถานีขาเข้า[99]

การวิเคราะห์การสื่อสาร[แก้]

นักวิจัยวิทยาการคอมพิวเตอร์สองท่านจากมหาวิทยาลัยเคมบริดจ์ในงานประชุม IEEE Symposium ปี 2005 ในประเด็นความปลอดภัยและความเป็นส่วนตัว ได้เสนอเทคนิคการวิเคราะห์การสื่อสาร ที่ช่วยฝ่ายศัตรูซึ่งรู้ผังของเครือข่ายโดนส่วนหนึ่งให้สรุปได้ว่า สถานีไหนกำลังส่งต่อกระแสข้อมูลนิรนาม[100] เป็นเทคนิคที่ลดสภาพนิรนามที่ทอร์ให้เป็นอย่างมาก นอกจากนั้น นักวิชาการยังแสดงด้วยว่า กระแสข้อมูลที่ดูไม่สัมพันธ์กันสามารถเชื่อมกลับไปหาแหล่งเดียวกัน แต่การโจมตีเช่นนี้ก็ยังไม่สามารถระบุผู้ใช้เบื้องต้นจริง ๆ ได้[100] ตั้งแต่ปี 2006 นักวิชากรคนหนึ่งจากบรรดาสองท่านนี้จึงได้ทำงานร่วมกับโปรเจ็กต์โดยได้เงินทุนจากโปรเจ็กต์

ปริมาณข้อมูล[แก้]

งานศึกษาปี 2006 แสดงว่า "วิธีแก้ปัญหาโดยให้สภาพนิรนาม จะป้องกันไม่ให้สามารถคัดเลือกเป้าหมายที่อาจนำไปสู่การสอดแนมที่มีประสิทธิภาพ โดยป้องกันได้เพียงส่วนหนึ่งเท่านั้น" เพราะว่าปกติ "ไม่ได้ซ่อนข้อมูลเกี่ยวกับปริมาณ (การใช้) ที่จำเป็นในการคัดเลือกเป้าหมาย"[101]

การกีดขวางไม่ให้เกิดความเห็นพ้อง[แก้]

เหมือนกับระบบไม่รวมศูนย์อื่น ๆ ทอร์มีกลไกความเห็นพ้องเพื่ออัปเดตค่าดำเนินการของระบบอยู่เรื่อย ๆ รวมทั้ง การระบุว่าสถานีไหนดีหรือไม่ดีสำหรับเป็นรีเลย์ เป็นสถานีขาออก สถานีขาเข้า และแต่ละสถานีสามารถรับการสื่อสารได้เท่าไร สถาปัตยกรรมของทอร์ในการสร้างความเห็นพ้องประกอบด้วยสถานีเจ้าหน้าที่สารบบ (directory authority node) ไม่กี่สถานีที่ลงคะแนนว่า อะไรควรจะเป็นค่าดำเนินการของเครือข่าย ในปี 2022 มีสถานีเช่นนี้ 10 สถานี โดยสถานะของแต่ละสถานีเปิดให้สาธารณชนเข้าดูได้[102] เลขที่อยู่ไอพีของสถานีเช่นนี้ จะบันทึกไว้ (เป็น hard code) ในรหัสต้นฉบับโปรแกรมลูกเครือข่ายทุก ๆ ตัว สถานีจะลงคะแนนทุก ๆ ชั่วโมงเพื่ออัปเดตความเห็นพ้อง ส่วนโปรแกรมลูกเครือข่ายจะดาวน์โหลดความเห็นพ้องล่าสุดเมื่อเริ่มทำงาน[103][104][105] การโจมตีเพื่อให้เครือข่ายขัดข้อง เช่น การโจมตีโดยปฏิเสธการให้บริการแบบกระจาย (DDoS) อาจป้องกันสถานีความเห็นพ้องไม่ให้สื่อสารถึงกันได้ เป็นการห้ามไม่ให้ลงคะแนนและอัปเดตความเห็นพ้อง[ต้องการอ้างอิง]

การดักฟัง[แก้]

การดักฟังสถานีขาออก[แก้]

ในปี 2007 ผู้ให้คำปรึกษาเรื่องความปลอดภัยชาวสวีเดนได้เปิดเผยว่า เขาได้ดักฟังชื่อผู้ใช้และรหัสผ่านสำหรับบัญชีอีเมล โดยดำเนินการสถานีขาออกและเฝ้าสังเกตแพ็กเกตที่ส่งผ่าน[106] เพราะทอร์ไม่ได้เข้ารหัสลับการสื่อสารระหว่างสถานีขาออกและเซิร์ฟเวอร์เป้าหมาย สถานีขาออกทุกสถานีสามารถดักจับการสื่อสารที่ส่งผ่านมันโดยไม่ได้เข้ารหัสลับแบบต้นจนถึงปลาย เช่นด้วยเอสเอสแอลหรือทีแอลเอส แม้นี่อาจจะไม่สามารถทำลายการป้องกันสภาพนิรนามโดยพื้นฐานของทอร์ได้ แต่การสื่อสารที่ถูกดักฟังโดยบุคคลที่สามเช่นนี้ ก็อาจเปิดเผยข้อมูลของผู้ส่ง ไม่ว่าจะโดยเนื้อหาหรือโดยข้อมูลโพรโทคอลของแพ็กเกต[107] นอกจากนั้น ผู้ให้คำปรึกษายังตั้งความสงสัยเรื่องการบ่อนทำลายทอร์ของหน่วยจารกรรมต่าง ๆ[108]

จริง ๆ ถ้าคุณตรวจดูว่า สถานีทอร์เหล่านี้โฮสต์อยู่ที่ไหนและมีขนาดใหญ่เพียงไร สถานีบางแห่งมีค่าใช้จ่ายเป็นพัน ๆ เหรียญสหรัฐ (1,000 เหรียญเท่ากับประมาณ 32,000 บาท) ต่อเดือนเพียงแค่ค่าโฮสต์อย่างเดียว เพราะต้องใช้อัตราการส่งถ่ายข้อมูลสูง เป็นเซิร์ฟเวอร์ที่ต้องทำงานหนักได้เป็นต้น แล้วใครล่ะจะออกค่าใช้จ่ายเช่นนี้โดยไม่เปิดเผยตน[108]

ในเดือนตุลาคม 2019 นักวิจัยทอร์คนหนึ่งเปิดเผยว่า เริ่มตั้งแต่อย่างช้าปี 2017 มีสถานีขาเข้า, สถานีรีเลย์ สถานีขาออกเป็นร้อย ๆ ที่น่าสงสัยมาก ดำเนินการโดยกลุ่มบุคคลกลุ่มเดียว เป็นจำนวนที่ไม่เคยเห็นมาก่อน[109][110][111] โดยเชื่อว่า จำนวนสถานีขนาดนี้อาจเพิ่มความเสี่ยงการโจมตีแบบ sybil attack (คือ traffic confirmation) ซึ่งเพิ่มโอกาสทำลายสภาพนิรนามของการสื่อสารได้[112][109][110] ในบางช่วง มีสถานีเกินกว่า 900 เครื่อง ซึ่งในเดือนพฤศจิกายน 2021 โปรเจ็กต์ทอร์ได้ขจัดออกจากระบบเกิน 600 เครื่อง[113][109][110] แม้นักวิจัยจะเรียกเหตุการณ์นี้ว่า เป็นความพยายามทำลายสภาพนิรนาม แต่จุดประสงค์และผลสำเร็จของเหตุการณ์ที่ยังอาจเป็นไปอยู่อย่างต่อเนื่องนี้ก็ยังไม่ปรากฏ[109][110]

การโจมตีการสื่อสารภายในเครือข่าย[แก้]

ในเดือนตุลาคม 2011 ทีมนักวิจัยที่มหาวิทยาลัยฝรั่งเศส ESIEA อ้างว่า ได้ค้นพบจุดอ่อนของเครือข่ายแล้วถอดรหัสการสื่อสารที่ส่งผ่านระบบของตน[114][115] เทคนิคที่ว่าต้องสร้างแผนที่สถานีในเครือข่าย สามารถควบคุมสถานีได้ 1/3 แล้วเก็บเอากุญแจรหัสลับและ seed สำหรับขั้นตอนวิธีของสถานี โดยใช้กุญแจและ seed ที่รู้ พวกเขาอ้างว่า ก็จะสามารถถอดรหัสชั้นเข้ารหัส 2 ชั้นจาก 3 ชั้นที่มี แล้วทำลายกุญแจที่สามโดยการโจมตีที่อาศัยสถิติ และเพื่อให้ย้ายไปส่งการสื่อสารผ่านสถานีของตน พวกเขาได้ใช้การโจมตีโดยปฏิเสธการให้บริการกับสถานีอื่น ๆ แต่ต่อมาบล็อกของโปรเจ็กต์ตอบปัญหาในประเด็นนี้ไว้ว่า ข่าวลอยว่าทอร์มีจุดอ่อนจริง ๆ เกินความเป็นจริง[116]

การดักฟังโดย Autonomous system (AS)[แก้]

autonomous system (AS) เป็นเครือข่ายอินเตอร์เน็ตขนาดใหญ่ที่เป็นองค์ประกอบของอินเตอร์เน็ตทั้งหมด กล่าวง่าย ๆ ได้ว่า เครื่องลูกข่ายอินเตอร์เน็ตทุกตัวต่อกับ AS และการสื่อสารระหว่างเครื่องลูกข่าย ๆ จะส่งต่อ ๆ กันจาก AS หนึ่งไปยังอีก AS หนึ่งจนถึงเครื่องปลายทาง[117] ถ้าทางส่งข้อมูลจากผู้ใช้ไปยังสถานีทอร์ขาเข้า และทางส่งข้อมูลจากสถานีขาออกไปยังระบบเป้าหมาย ตกอยู่ภายใต้การดูแลของ Autonomous System (AS) เดียวกัน AS ดังที่ว่าสามารถตรวจความสัมพันธ์ทางสถิติของการสื่อสารระหว่างข้อมูลขาเข้ากับขาออก แล้วอนุมานสรุปได้ว่า ระบบผู้ใช้สื่อสารกับระบบเป้าหมายอยู่หรือไม่ งานปี 2012 เสนอวิธีการพยากรณ์ระบุ AS ที่เป็นไปได้ของทางส่งข้อมูลทั้งสอง แล้วหลีกเลี่ยงการเลือกส่งข้อมูลไปตามทางนี้ในขั้นตอนการจัดเส้นทางของระบบผู้ใช้ งานศึกษานี้ยังลดความล่าช้า (latency) ของการสื่อสารโดยเลือกทางที่สั้นกว่าตามภูมิประเทศระหว่างต้นสายกับปลายทาง[118]

โพรโทคอลบางอย่างเปิดเลขที่อยู่ไอพี[แก้]

ในปี 2010 ทีมนักวิจัยที่สถาบันฝรั่งเศส INRIA แสดงว่า เทคนิคการปิดบังเลขที่อยู่ไอพีของทอร์เมื่อกับบิตทอร์เรนต์ สามารถหลีกเลี่ยงได้สำหรับผู้โจมตีที่ควบคุมสถานีขาออกของทอร์ งานศึกษานี้ทำโดยเฝ้าสังเกตสถานีขาออก 6 สถานีเป็นเวลา 23 วัน โดยใช้วิธีการโจมตี 3 อย่างรวมทั้ง[119]

- การตรวจสารควบคุมของบิตทอร์เรนต์

- คือ นอกจาก Tracker จะประกาศเลขที่อยู่ไอพีของลูกข่ายแล้ว extension protocol handshake ก็ยังอาจมีเลขที่อยู่ด้วย การวิเคราะห์ข้อมูลที่เก็บได้พบว่า สารที่ว่า 35% และ 33% ตามลำดับมีเลขที่อยู่ของลูกข่าย[119]: 3

- การปลอมการตอบสนองของ tracker

- เพราะไม่มีการเข้ารหัสลับหรือการพิสูจน์ตัวจริงในการสื่อสารระหว่าง tracker และเพียร์ การโจมตีแบบปลอมเป็นคนกลาง (man-in-the-middle attack) ธรรมดาก็สามารถทำให้กำหนดเลขที่อยู่ไอพีของเพียร์ หรือแม้แต่ยืนยันการแจกจ่ายข้อมูลไฟล์ได้แล้ว เป็นการโจมตีที่ใช้ได้ถ้าใช้ทอร์เพียงเพื่อการสื่อสารกับ tracker[119]: 4 ซึ่งผู้ใช้บิตทอร์เรนต์อาจทำเพื่อประหยัดทรัพยากรโดยไม่สื่อสารกับเพียร์ผ่านเครือข่ายทอร์

- การถือเอาประโยชน์จากตารางแฮชแบบกระจาย (DHT)

- การโจมตีนี้ถือเอาประโยชน์จากความจริงว่า การหา DHT ผ่านเครือข่ายทอร์ทำไม่ได้ ดังนั้น ผู้โจมตีจึงสามารถเปิดเผยเลขที่อยู่ไอพีของเป้าหมายโดยหามันใน DHT แม้เครื่องเป้าหมายจะใช้เครือข่ายทอร์ติดต่อกับเพียร์อื่น ๆ[119]: 4–5

ด้วยเทคนิคนี้ นักวิจัยจึงสามารถระบุกระแสข้อมูลอื่น ๆ ที่ผู้ใช้เป็นผู้เริ่ม อาศัยเลขที่อยู่ไอพีตามที่เปิดเผยได้[119]

Bad apple attack[แก้]

ในเดือนมีนาคม 2011 นักวิจัยที่สถาบันฝรั่งเศส INRIA ได้กล่าวถึงการโจมตีที่สามารถเปิดเผยเลขที่อยู่ไอพีของผู้ใช้บิตทอร์เรนต์ในเครือข่ายทอร์ การโจมตีแบบ "bad apple attack" ถือเอาประโยชน์จากการใช้โปรแกรมที่ไม่ทำให้ปลอดภัยร่วมกันกับโปรแกรมที่ปลอดภัย เพื่อแสดงความสัมพันธ์กับเลขที่อยู่ไอพีของผู้ใช้ทอร์ วิธีการโจมตีหนึ่งอาศัยการควบคุมสถานีขาออกสถานีหนึ่ง หรือการปลอมการตอบสนองของ BitTorrent tracker ส่วนวิธีการโจมตีที่สองถือเอาประโยชน์ทางสถิติของการค้นหาและติดตามตารางแฮชแบบกระจาย (distributed hash table) โดยส่วนหนึ่ง[120] ตามงานนี้[120]

การโจมตีนี้ต่อทอร์มีสองส่วน คือ

- การถือเอาประโยชน์จากโปรแกรมที่ไม่ปลอดภัยเพื่อเปิดเลขที่อยู่ไอพีต้นสาย หรือเพื่อสืบรอย ของผู้ใช้ทอร์

- การถือเอาประโยชน์จากทอร์เพื่อสัมพันธ์การใช้โปรแกรมที่ปลอดภัยกับเลขที่อยู่ไอพีของผู้ใช้ (ตามที่เปิดเผยโดยโปรแกรมที่ไม่ปลอดภัย)

เพราะมันไม่ใช่จุดมุ่งหมายของทอร์เพื่อป้องกันการโจมตีในระดับโปรแกรมประยุกต์ จึงไม่สามารถโทษทอร์ได้สำหรับการโจมตีส่วนแรก แต่เพราะการออกแบบทอร์ทำให้สามารถสัมพันธ์กระแสข้อมูลจากโปรแกรมที่ปลอดภัยกับผู้ใช้ที่ได้ร่องรอยแล้ว ส่วนที่สองของการโจมตีจริง ๆ เป็นการโจมตีทอร์ เราเรียกส่วนที่สองของการโจมตีนี้ว่า bad apple attack (การโจมตีแอปเปิลเสีย) ... ชื่อของการโจมตีนี้อิงสุภาษิตว่า "แอปเปิลเสียผลเดียวทำให้ทั้งกองเสีย" เราใช้คำเช่นนี้เพื่อแสดงว่า โปรแกรมที่ไม่ปลอดภัยโปรแกรมเดียวบนลูกข่ายทอร์อาจทำให้สามารถสืบรอยโปรแกรมอื่น ๆ (ที่ปลอดภัย)

ผลที่แสดงในงานวิจัยอาศัยการโจมตีเครือข่ายทอร์ที่นักวิจัยได้ทำจริง ๆ โดยทำต่อสถานีขาออก 6 สถานี โดยใช้เวลา 23 วัน ซึ่งสามารถแสดงเลขที่อยู่ไอพี 10,000 เลขของผู้ใช้ทอร์อย่างแอ๊กถีฟ งานนี้สำคัญเป็นพิเศษเพราะเป็นการโจมตีแรกที่ตีพิมพ์โดยออกแบบตั้งเป้าที่โปรแกรมแลกเปลี่ยนไฟล์แบบเพียร์ทูเพียร์ที่อาศัยเครือข่ายทอร์[120] โดยบิตทอร์เรนต์อาจเป็นโพรโทคอลการสื่อสารถึง 40% ในเครือข่ายทอร์[121] อนึ่ง วิธีการโจมตีนี้ก็จะได้ผลด้วยต่อโปรแกรมอื่น ๆ ที่ไม่ได้ทำให้ปลอดภัยแล้วใช้ในเครือข่ายทอร์ ไม่ใช่แค่บิตทอร์เรนต์เท่านั้น[120]

การโจมตีไฟร์ฟอกซ์โดยใช้จาวาสคริปต์[แก้]

ในเดือนสิงหาคม 2013 ได้พบว่า เบราว์เซอร์ไฟร์ฟอกซ์ที่เคยแจกรวมเป็นส่วนของทอร์เบราว์เซอร์บางรุ่น เสี่ยงต่อการโจมตีด้วยจาวาสคริปต์ เพราะโปรแกรมเสริม NoScript ไม่ได้เปิดโดยอัตโนมัติ[16] ผู้โจมตีสามารถใช้จุดอ่อนนี้ในการเค้นเอาเลขที่อยู่ MAC เลขที่อยู่ไอพี และชื่อวินโดวส์คอมพิวเตอร์[122][123][124]

Sniper attack[แก้]

งานปี 2014 กล่าวถึงการโจมตีโดยปฏิเสธการให้บริการแบบกระจายซึ่งตั้งเป้าที่ซอฟต์แวร์ของสถานีทอร์ และการป้องกันการโจมตีเช่นนี้และที่คล้ายกันอื่น ๆ การโจมตีทำงานโดยการสมรู้ร่วมคิดระหว่างลูกข่ายและรีเลย์ คือจะสร้างแพ็กเกตเติมคิวของสถานีขาออกให้เต็มจนกระทั่งหมดหน่วยความจำ และดังนั้น จะไม่สามารถให้บริการแก่ลูกข่ายอื่น ๆ ถ้าโจมตีสถานีขาออกเช่นนี้โดยเป็นสัดส่วนที่สำคัญ ผู้โจมตีสามารถทำให้เครือข่ายช้าลง และเพิ่มโอกาสที่ลูกข่ายที่เป็นเป้าหมายจะใช้สถานีขาออกที่ควบคุมโดยผู้โจมตี[125]

Heartbleed bug[แก้]

ในเดือนเมษายน 2014 บั๊ก Heartbleed ในคลังโปรแกรมสำหรับเข้ารหัสลับการสื่อสารระหว่างคอมพิวเตอร์คือ OpenSSL ได้ทำให้เครือข่ายทอร์เสียระบบเป็นเวลาหลายวันเพราะต้องทำกุญแจลับใหม่ โปรเจ็กต์ทอร์แนะนำให้ผู้ดำเนินการสถานีรีเลย์ของทอร์และบริการซ่อน เพิกถอนกุญแจเก่าแล้วสร้างกุญแจใหม่ โดยให้ทำหลังจากแพตช์คลังโปรแกรม OpenSSL แต่ก็ให้ข้อสังเกตว่า เพราะสถานีรีเลย์ของทอร์ใช้กุญแจเข้ารหัสลับสองชุด และการออกแบบที่ส่งแพ็กเกตไปตามสถานีมากกว่าหนึ่ง จะช่วยลดการโจมตีสถานีเดียว[126] ต่อมาสถานี 586 สถานีที่เสี่ยงต่อบั๊กนี้ จึงนำออกออฟไลน์เพื่อป้องกันไว้ก่อน[127][128][129][130]

Relay early attack[แก้]

วันที่ 30 กรกฎาคม 2014 โปรเจ็กต์ทอร์แจ้งว่า เครือข่ายถูกโจมตีโดยวิธีที่เรียกว่า relay early traffic confirmation attack คือได้พบกลุ่มสถานีที่เชื่อว่า พยายามทำลายสภาพนิรนามของผู้ใช้บริการซ่อนและของระบบบริการซ่อนเอง (คือเปิดเผยที่อยู่ไอพี)[18][131] รายละเอียดคร่าว ๆ ก็คือโหนดสารบบบริการซ่อน (hidden service directory) ซึ่งเป็นส่วนของการโจมตี ได้เปลี่ยนข้อมูลส่วนหัวของเซลล์ข้อมูล (โดยกำหนดเป็นเซลล์ relay และ relay early ต่าง ๆ กันเพื่อเข้ารหัสข้อมูลเพิ่มที่ผู้โจมตีต้องการส่ง) แล้วส่งไปยังสถานีขาเข้าซึ่งถ้าระบบผู้ใช้หรือระบบบริการซ่อน บังเอิญเลือกใช้สถานีที่เป็นส่วนของการโจมตีด้วย (คือเลือกเป็นสถานีขาเข้า) ก็จะสามารถระบุที่อยู่ของระบบผู้ใช้/บริการซ่อนพร้อมกับข้อมูลการติตต่อบริการซ่อนที่ได้ขอ[18]

โปรเจ็กต์พบว่า สถานีโจมตีได้เข้าร่วมกับเครือข่ายเมื่อวันที่ 30 มกราคมปีเดียวกัน (โดยเป็นอาสาสมัคร) และต่อมาเมื่อวันที่ 4 กรกฎาคม โปรเจ็กต์จึงได้เอากลุ่มสถานีออกจากเครือข่าย[18] แม้จะไม่รู้ว่า การโจมตีเริ่มตั้งแต่เมื่อไร โปรเจ็กต์ก็ได้แสดงนัยว่า ผู้ใช้บริการซ่อนและผู้ให้บริการบริการซ่อนระหว่างเดือนกุมภาพันธ์จนถึงเดือนกรกฎาคมอาจจะถูกเปิดเผยที่อยู่ไอพี[18][132]

ในการประกาศเดียวกัน โปรเจ็กต์แจ้งว่าได้ลดปัญหาการโจมตีเช่นนี้โดย

- แพตช์ซอฟต์แวร์ของสถานีส่งต่อเพื่อป้องกันไม่ให้ส่งต่อเซลล์ relay early ที่ไม่ได้ออกแบบให้ใช้เช่นนี้[18][133]

- มีแผนอัปเดตระบบผู้ใช้ให้สามารถตรวจดูว่าได้รับเซลล์แบบ relay early จากสถานีส่งต่อหรือไม่ (เพราะเซลล์เช่นนี้ระบบผู้ใช้ปกติจะไม่ได้รับจากสถานีส่งต่อ)[18][134] พร้อมให้สามารถตั้งการเชื่อมต่อกับสถานีขาเข้าโดยเพียงสถานีเดียวแทนที่จะเลือกโดยสุ่ม 3 สถานีดังก่อน เป็นการลดโอกาสเลือกสถานีโจมตีเป็นสถานีขาเข้า[18][135]

- แนะนำว่า ผู้ให้บริการซ่อนอาจควรเปลี่ยนที่อยู่ของตน[18][136]

- เตือนผู้ใช้และผู้ให้บริการซ่อนว่า ทอร์ไม่สามารถป้องกันสภาพนิรนามของผู้ใช้และผู้ให้บริการซ่อนเมื่อผู้โจมตีสามารถดักฟังหรือควบคุมทั้งข้อมูลขาเข้าขาออกของวงจรสื่อสาร ดังที่พบในการโจมตีนี้[18][137]

ในเดือนพฤศจิกายน 2014 มีการเก็งว่า ในปฏิบัติการจับผู้ดำเนินการตลาดมืดขายของผิดกฎหมายคือ Operation Onymous (แปลว่า ปฏิบัติการ "มีนาม") มีการถือเอาประโยชน์จุดอ่อนของทอร์ โดยเจ้าหน้าที่ยุโรโพลได้ปฏิเสธไม่แสดงรายละเอียดของวิธีที่ใช้ โดยกล่าวว่า "นี่เป็นอะไรที่เราต้องการเก็บไว้ไม่บอกใคร วิธีที่เราใช้ เราไม่สามารถแชร์ให้โลกรู้ เพราะเราต้องการจะทำแล้วทำอีก"[38] ส่วนสำนักข่าวบรรษัทแพร่ภาพกระจายเสียงอังกฤษ (BBC) ได้อ้าง "ความก้าวหน้าทางเทคนิค"[39] ที่ช่วยติดตามตำแหน่งจริง ๆ ของระบบบริการ โดยจำนวนเว็บไซต์ที่เจ้าหน้าที่ตำรวจอ้างว่าได้แทรกซึม ทำให้คาดกันว่า มีจุดอ่อนในเครือข่ายทอร์ที่ได้ถูกถือเอาประโยชน์[138] แต่ตัวแทนของโปรเจ็กต์ทอร์ ไม่ให้ความเชื่อถือในโอกาสเป็นไปได้เช่นนี้ โดยแนะว่า การใช้กระบวนการสืบคดีธรรมดา เช่น การตามร่องรอยบิตคอยน์ น่าจะเป็นวิธีดำเนินการมากกว่า[139]

อย่างไรก็ดี ในเดือนพฤศจิกายน 2015 ปีต่อมา เอกสารที่ได้จากศาลเกี่ยวกับปฏิบัติการนี้ ได้สร้างประเด็นทางจริยธรรมในการทำงานวิจัยด้านความปลอดภัยคอมพิวเตอร์[19] เนื่องกับศูนย์วิจัยความมั่นคงระบบคอมพิวเตอร์ (CERT/CC) ซึ่งเป็นศูนย์วิจัยแห่งชาติและเป็นส่วนของมหาวิทยาลัยคาร์เนกีเมลลอน (CMU) ที่ได้รับเงินภาษีจากรัฐบาลกลางสหรัฐเพื่อวิจัยบั๊กที่เป็นปัญหาต่อซอฟต์แวร์และความมั่นคงทางอินเทอร์เน็ต เพื่อตีพิมพ์งานวิจัยบวกปัญหาที่ตนค้นพบ และเพื่อประสานงานกับธุรกิจและรัฐภาคต่าง ๆ เพื่อเพิ่มความปลอดภัยของซอฟต์แวร์และอินเทอร์เน็ตโดยรวม ๆ

อนึ่ง เอกสารที่ได้จากศาลและความเห็นของผู้ชำนาญการ ยังแสดงข้อมูลที่เชื่อมต่อการโจมตีนี้กับปฏิบัติการของเจ้าหน้าที่ รวมทั้ง

- หมายค้นสำหรับผู้ต้องสงสัยซึ่งเป็นผู้ดูแลระบบตลาดมืดคนหนึ่งที่ถูกจับต้นปี 2015 แสดงว่า จากเดือนมกราคม 2014 จนถึงกรกฎาคม สำนักงานสอบสวนกลางได้ข้อมูลจาก "สถาบันวิจัยอันเป็นมหาวิทยาลัย" โดยข้อมูลเป็นที่อยู่ไอพีที่เชื่อถือได้ เช่น ของตลาดมืดซิลค์โรด 2.0 แล้วทำให้กำหนดที่อยู่ตลาดมืดได้อีก 17 แห่งบนทอร์ และที่อยู่ของผู้เข้าถึงตลาดมืดแห่งหนึ่งอีก 78 ที่อยู่ ที่อยู่เหล่านี้ที่อยู่หนึ่งได้นำไปสู่การจับกุมผู้ต้องสงสัย[19]

- ลำดับเหตุการณ์และลักษณะการโจมตีเข้ากับปฏิบัติการของสำนักงานสอบสวนกลางได้เป็นอย่างดี[19]

- ผู้ชำนาญการที่ติดตามคดีอยู่ เช่นนักวิจัยอาวุโสที่มหาวิทยาลัยแคลิฟอร์เนีย เบิร์กลีย์ เชื่อว่า CMU มีโอกาสเป็นผู้ให้ข้อมูลแก่สำนักงานสูงมาก[19] ซึ่งก็ตรงกับการประเมินของโปรเจ็กต์[140] และการวิเคราะห์ก่อนหน้าที่ทำโดยศาสตราจารย์ในด้านความปลอดภัยคอมพิวเตอร์ที่มหาวิทยาลัยพรินซ์ตัน[141]

Circuit fingerprinting attack[แก้]

ในเดือนสิงหาคม 2015 ผู้ดูแลระบบตลาดมืด Agora ประกาศว่า กำลังจะนำไซต์ออฟไลน์เป็นการตอบสนองต่อจุดอ่อนความปลอดภัยที่เพิ่งค้นพบของเครือข่าย แม้จะไม่ได้กล่าวโดยเฉพาะว่าจุดอ่อนคืออะไร แต่สำนักข่าว Wired ได้คาดว่า เป็นการโจมตีโดยการระบุลักษณะเฉพาะของวงจร (Circuit Fingerprinting Attack) ตามที่ได้พึ่งนำเสนอในงานประชุมความปลอดภัย Usenix[142][143] ซึ่งนายดิงเกิลไดน์ได้กล่าวในกรณีนี้ไว้ว่า จะทำได้ต้องอาศัยการคุมสถานีรีเลย์เป็นจำนวนมาก[142] และว่า ปกตินักวิจัยมักจะประเมินความเสี่ยงเนื่องจากการระบุลักษณะเฉพาะของวงจรเกินจริง[142][144]

การระบุบุคคลโดยเมาส์ (Mouse fingerprinting)[แก้]

ในเดือนมีนาคม 2016 นักวิจัยเรื่องความปลอดภัยชาวสเปนได้แสดงว่า เทคนิกในแล็บซึ่งใช้การวัดเวลาผ่านจาวาสคริปต์ในระดับ 1 มิลลิวินาที[145] อาจทำให้สัมพันธ์การเคลื่อนไหวใช้เมาส์ที่จำเพาะแต่ละบุคคลได้ ถ้าบุคคลนั้นไปเยี่ยมชมเว็บไซต์เดียวกันที่มีจาวาสคริปต์ตามที่ว่า โดยใช้ทั้งทอร์เบราว์เซอร์และเบราว์เซอร์ธรรมดา[146] การแสดงความเป็นไปได้นี้ได้ถือประโยชน์จากปัญหา "การวัดเวลาผ่านจาวาสคริปต์" ซึ่งอยู่ในรายการบั๊กของโปรเจ็กต์ทอร์ที่ยังไม่ปิดเป็น 10 เดือนแล้ว[147]

การทำให้เกิดผล[แก้]

การทำให้เกิดผลหลักของทอร์เขียนด้วยภาษาซี ไพทอน จาวาสคริปต์ และอื่น ๆ โดยมีรหัสต้นฉบับที่ 540,751 บรรทัด โดยเดือนมีนาคม 2016[2]

ทอร์เบราว์เซอร์บนลินุกซ์มินต์แสดงหน้าเริ่มต้น คือ about:tor | |

| ผู้พัฒนา | โปรเจ็กต์ทอร์ |

|---|---|

| ระบบปฏิบัติการ |

|

| Engine | เกกโก |

| ขนาด | 32-53 เมกะไบต์ |

| มีใน | 16 ภาษา[148] |

| สถานะการพัฒนา | ยังดำเนินการอยู่ |

| ประเภท | การจัดเส้นทางแบบหัวหอม, สภาวะนิรนาม, เว็บเบราว์เซอร์, ฟีดรีดเดอร์ |

| ลิขสิทธิ์ | GPL |

| เว็บไซต์ | www |

ทอร์เบราว์เซอร์[แก้]

ทอร์เบราว์เซอร์ (Tor Browser, เคยเรียกว่า Tor Browser Bundle)[149] เป็นผลิตภัณฑ์หลักของโปรเจ็กต์ทอร์ ซึ่งประกอบด้วย[150][13]

- เว็บเบราว์เซอร์มอซิลลา ไฟร์ฟอกซ์ ESR

- โปรแกรมเสริมคือ TorButton, TorLauncher, NoScript, HTTPS Everywhere

- Tor proxy

ผู้ใช้สามารถใช้ทอร์เบราว์เซอร์จากสื่อบันทึกที่เอาออกได้ โดยมีรุ่นสำหรับไมโครซอฟท์ วินโดวส์, แมคโอเอส, และลินุกซ์[151]

ทอร์เบราว์เซอร์จะเริ่มกระบวนการพื้นหลังโดยอัตโนมัติ แล้วจัดเส้นทางส่งการสื่อสารผ่านเครือข่ายทอร์ เมื่อยุติการใช้ เบราว์เซอร์จะลบข้อมูลส่วนตัว เช่น เอชทีทีพีคุกกี้และประวัติการเยี่ยมชมเว็บไซต์[13] หลังจากการเปิดเผยเหตุการณ์สอดแนมทั่วโลกของสหรัฐและประเทศพันธมิตรในเดือนพฤศจิกายน 2013 นักข่าวของสำนักข่าวเดอะการ์เดียน ได้แนะนำให้ใช้ทอร์เบราว์เซอร์เพื่อหลีกเลี่ยงการถูกดักฟังและรักษาความเป็นส่วนตัวเมื่อใช้อินเทอร์เน็ต[73]

การโจมตีไฟร์ฟอกซ์[แก้]

ในปี 2011 เจ้าหน้าที่ตำรวจของประเทศเนเธอร์แลนด์ที่กำลังตรวจสอบคดีสื่อลามกอนาจารเด็กได้พบที่อยู่ไอพีของบริการซ่อนของทอร์ที่เรียกว่า "Pedoboard" จากบัญชีผู้ดูแลระบบที่ไม่ได้ใส่รหัสผ่าน แล้วให้ข้อมูลแก่สำนักงานสอบสวนกลางสหรัฐ (เอฟบีไอ) ผู้ติดตามที่อยู่ไปยังนายอารอน แม็คแกร็ธ หลังจากการสอดส่องอีกปีหนึ่ง เอฟบีไอจึงได้เริ่มปฏิบัติการตอร์ปิโดซึ่งเข้าจับกุมนายแม็คแกร็ธ และเปิดโอกาสให้เอฟบีไอติดตั้งเทคนิกการตรวจสอบ (NIT) บนเซิร์ฟเวอร์เพื่อดึงข้อมูลจากผู้ใช้บริการซ่อน 3 แห่งที่นายแม็คแกร็ธเป็นผู้ควบคุม[152] เทคนิคนี้ถือเอาประโยชน์จากจุดอ่อนของไฟร์ฟอกซ์หรือทอร์เบราว์เซอร์ที่ได้แพตช์แล้วแต่ผู้ใช้ยังไม่ได้อัปเดต ทำให้แอ็ปของอะโดบี แฟลชที่ฝังไว้ในหน้าเว็บส่งที่อยู่ไอพีของผู้ใช้กลับไปยังเซิร์ฟเวอร์ของเอฟบีไอ[153][154][155][156] และเปิดเผยผู้ใช้อย่างน้อย 25 คนในสหรัฐอเมริกาและอีกจำนวนมากในประเทศอื่น ๆ[157] นายแม็คแกร็ธถูกตัดสินจำคุก 20 ปีในต้นปี 2014 โดยมีผู้ใช้ในสหรัฐอีกอย่างน้อย 18 คนรวมทั้งเจ้าหน้าที่ระดับสูงทางความปลอดภัยไซเบอร์ของรัฐบาลกลางสหรัฐ ที่ถูกพิพากษาลงโทษต่อ ๆ มา[158][159]

ในเดือนสิงหาคม 2013 ได้พบว่า เบราว์เซอร์ไฟร์ฟอกซ์ที่เคยแจกร่วมเป็นส่วนของทอร์เบราว์เซอร์บางรุ่นเสี่ยงต่อการโจมตีด้วยจาวาสคริปต์ เพราะโปรแกรมเสริม NoScript ไม่ได้เปิดโดยอัตโนมัติ[16] ผู้โจมตีสามารถใช้จุดอ่อนนี้ในการเค้นเอาเลขที่อยู่ MAC เลขที่อยู่ไอพี และชื่อวินโดวส์คอมพิวเตอร์[122][123][124]

มีรายงานข่าวที่เชื่อมการโจมตีชนิดนี้กับปฏิบัติการของเอฟบีไอ ที่ตามจับเจ้าของบริษัทเว็บโฮสต์ Freedom Hosting (คือ นาย Eric Eoin Marques) เนื่องกับหมายจับที่ออกโดยศาลสหรัฐในวันที่ 29 กรกฎาคม[ต้องการอ้างอิง] เอฟบีไอกำลังร้องให้ส่งผู้ร้ายจากประเทศไอร์แลนด์ไปยังรัฐแมริแลนด์ในข้อหา 4 กระทง คือ แจกจ่าย สมรู้ร่วมคิดเพื่อแจกจ่าย โฆษณาสื่อลามกอนาจารเด็ก และช่วยเหลือสนับสนุนการโฆษณาสื่อลามกอนาจารเด็ก หมายจับอ้างว่านาย Marques เป็น "ผู้อำนวย (การค้าขายแลกเปลี่ยน) สื่อลามกอนาจารเด็กมากที่สุดในโลก"[160][161] เอฟบีไอได้ยอมรับว่าเป็นผู้โจมตีในคำร้องต่อศาลในเมืองดับลินเมื่อวันที่ 12 กันยายน 2013[162] ปฏิบัติการต่อมาถูกเปิดเผยอาศัยการเปิดโปงของเอ็ดเวิร์ด สโนว์เดนว่ามีชื่อรหัส "EgotisticalGiraffe"[163]

| |

| นักพัฒนา | โปรเจ็กต์ทอร์ |

|---|---|

| วันที่เปิดตัว | 29 ตุลาคม 2015[164] |

| รุ่นทดลอง | 0.4.0b2[165]

/ 31 มีนาคม 2017 |

| ที่เก็บข้อมูล | https://gitweb.torproject.org/tor-messenger-build.git |

| ภาษาที่เขียน | C/C++, จาวาสคริปต์, CSS, XUL |

| ระบบปฏิบัติการ |

|

| ภาษา | อังกฤษ |

| เว็บไซต์ | trac |

ทอร์เมสเซนเจอร์[แก้]

วันที่ 29 ตุลาคม 2015 โปรเจ็กต์ทอร์ได้แจกจ่ายทอร์เมสเซนเจอร์รุ่นบีตา ซึ่งเป็นโปรแกรมส่งข้อความทันทีที่ทำมาจากอินสแตนต์เบิร์ด ประยุกต์กับการใช้โพรโทคอลการเข้ารหัสลับข้อความทันที คือ OTR (Off-the-Record Messaging) โดยอัตโนมัติ[164] เหมือนกับโปรแกรมพิดจินและเอเดียม ทอร์เมสเซนเจอร์สนับสนุนโพรโทคอลส่งข้อความทันทีหลายอย่าง แต่ทำโดยไม่ได้ต้องใช้คลังโปรแกรม libpurple และทำโพรโทคอลส่งข้อความทุกอย่างให้เกิดผลโดยใช้ภาษาที่ปลอดภัยในหน่วยความจำคือจาวาสคริปต์แทน[166]

โปรแกรมประยุกต์จากบุคคลที่สาม[แก้]

วูซ (ก่อนหน้านี้คือ Azureus) ซึ่งเป็นโปรแกรมลูกข่ายบิตทอร์เรนต์[167] โปรแกรมส่งข้อความทันทีแบบนิรนาม Bitmessage,[168] และโปรแกรมส่งข้อความทันที TorChat ต่างก็มีระบบสนับสนุนการใช้ทอร์

โปรเจ็กต์เดอะการ์เดียน (The Guardian Project) กำลังพัฒนาชุดโปรแกรมประยุกต์และเฟิร์มแวร์แบบโอเพนซอร์ซ เพื่อเพิ่มความปลอดภัยของการสื่อสารผ่านอุปกรณ์มือถือ[169] รวมทั้งโปรแกรมส่งข้อความทันที ChatSecure[170], การประยุกต์ใช้เครือข่ายทอร์คือ Orbot[171], Orfox ซึ่งเป็นคู่หูของทอร์เบราว์เซอร์สำหรับอุปกรณ์มือถือ, โปรแกรมเสริมสำหรับไฟร์ฟอกซ์ ProxyMob[172] และโปรแกรมกล้องที่ปลอดภัยคือ ObscuraCam[173]

ระบบปฏิบัติการมุ่งความปลอดภัย[แก้]

ระบบปฏิบัติการคล้ายลินุกซ์หลายอย่างที่มุ่งความปลอดภัยรวมทั้ง Hardened Linux From Scratch, Incognito, Libert? Linux, Qubes OS, Subgraph, Tails, Tor-ramdisk, Whonix ต่างก็ใช้ทอร์อย่างกว้างขวาง[174]

การตอบรับ ผลกระทบ และการออกกฎหมาย[แก้]

ทอร์ได้รับความยกย่องเพราะให้ความเป็นส่วนตัวและสภาพนิรนาม ต่อผู้ใช้อินเทอร์เน็ตที่เสี่ยงหรือมีภัย เช่นนักปฏิบัติการทางการเมืองผู้ต้องระวังการถูกสอดแนมหรือถูกจับ ต่อผู้ใช้เว็บธรรมดาที่ต้องการหลีกเลี่ยงการถูกตรวจพิจารณา และบุคคลที่ถูกขู่ทำร้ายจากคนเฝ้ากวน[175][176] สำนักงานความมั่นคงแห่งชาติสหรัฐ (NSA) ได้เรียกทอร์ว่า "กษัตริย์แห่งสภาวะนิรนามทางอินเทอร์เน็ตที่ปลอดภัยสูง ล่าช้าน้อย"[15] และนิตยสาร BusinessWeek ได้เรียกมันว่า "อาจเป็นวิธีที่มีประสิทธิภาพที่สุดในการเอาชนะการสอดแนมออนไลน์ขององค์กรจารกรรมต่าง ๆ ทั่วโลก"[177] สำนักข่าวอื่น ๆ ได้เรียกทอร์ว่า "อุปกรณ์รักษาความเป็นส่วนตัวที่ชาญฉลาด"[178] "ใช้ง่าย"[179] และ "ปลอดภัยจนกระทั่งว่า จารชนทางอิเล็กทรอนิกที่เก่งสุดยังไม่สามารถหาวิธีเจาะทำลายมัน"[72]

ผู้สนับสนุนทอร์กล่าวว่า มันช่วยสนับสนุนเสรีภาพในการพูด แม้ในประเทศที่ตรวจพิจารณาทางอินเทอร์เน็ต โดยป้องกันความเป็นส่วนตัวและสภาพนิรนามของผู้ใช้ รากฐานทางคณิตศาสตร์ในการสร้างทอร์ ทำให้มันเรียกว่า ทำการ "เหมือนกับโครงสร้างพื้นฐาน และรัฐบาลปกติก็จะต้องเป็นผู้จ่ายค่าโครงสร้างพื้นฐานที่ต้องการใช้"[180]

โปรเจ็กต์ในเบื้องต้นได้พัฒนาขึ้นในนามของชุมชนหน่วยข่าวกรองของสหรัฐ และก็ยังได้รับเงินทุนจากรัฐบาลกลางสหรัฐต่อ ๆ มา ดังนั้น จึงถูกวิจารณ์ว่า "เหมือนกับโปรเจ็กต์ของหน่วยจารกรรม มากกว่าเครื่องมือที่ออกแบบโดยกลุ่มที่มีวัฒนธรรมให้คุณค่าแก่ภาระรับผิดชอบและความโปร่งใส"[29] โดยปี 2012 เงินทุนโปรเจ็กต์ 80% จากงบประมาณ 2 ล้านเหรียญสหรัฐต่อปี (ประมาณ 62 ล้านบาท) มาจากรัฐบาลกลางสหรัฐ โดยส่วนมากมาจากกระทรวงการต่างประเทศ (U.S. State Department), Broadcasting Board of Governors, และมูลนิธิวิทยาศาสตร์แห่งชาติสหรัฐอเมริกา[181] โดยมีจุดประสงค์ "เพื่อช่วยผู้สนับสนุนระบบประชาธิปไตยในรัฐอำนาจนิยม"[17] แหล่งเงินทุนจากรัฐอื่น ๆ รวมทั้งจาก DARPA, แล็บวิจัยกองทัพเรือสหรัฐ, และรัฐบาลประเทศสวีเดน[36][182] ทอร์ยังได้รับทุนจากองค์การนอกภาครัฐรวมทั้งฮิวแมนไรตส์วอตช์, บริษัทสื่อข่าว Reddit, และกูเกิล[36]

นายดิงเกิลไดน์ได้กล่าวว่า ทุนจากกระทรวงกลาโหมสหรัฐเหมือนกับเงินช่วยเหลืองานวิจัย (research grant) มากกว่าสัญญาจัดหา (procurement contract) ส่วนกรรมการบริหารของโปรเจ็กต์ (Andrew Lewman) กล่าวว่า แม้จะได้เงินทุนจากรัฐบาลกลางสหรัฐ โปรเจ็กต์ก็ไม่ได้ร่วมมือกับสำนักงานความมั่นคงแห่งชาติ (NSA) เพื่อเปิดเผยตัวผู้ใช้เครือข่าย[183]

ผู้ไม่เห็นด้วยกล่าวว่า ทอร์ไม่ปลอดภัยเท่ากับที่โปรเจ็กต์อ้าง[184] โดยชี้ตัวอย่างที่การสืบคดีและการปิดไซต์ที่ใช้ทอร์ เช่น บริษัทเว็บโฮสต์ Freedom Hosting และตลาดมืดออนไลน์ซิลค์โรด[29]

ในเดือนตุลาคม 2013 หลังจากวิเคราะห์เอกสารรั่วของเอ็ดเวิร์ด สโนว์เดน สำนักข่าว เดอะการ์เดียน รายงานว่า NSA ได้พยายามบ่อนทำลายทอร์หลายครั้งหลายคราว แต่ก็ไม่สามารถทำลายความปลอดภัยที่เป็นแก่นได้ แม้จะประสบความสำเร็จในการโจมตีคอมพิวเตอร์ของผู้ใช้ทอร์เป็นรายบุคคล ๆ[15] สำนักข่าวยังตีพิมพ์สไลด์ที่เป็นความลับทางราชการของ NSA ที่ตั้งชื่อว่า "ทอร์น่ารังเกียจ (Tor Stinks)" ซึ่งเขียนไว้ว่า "เราจะไม่สามารถระบุผู้ใช้ทอร์ทั้งหมดตลอดเวลา" แต่ "ด้วยการวิเคราะห์ด้วยมือ เราจะสามารถระบุผู้ใช้ทอร์โดยเป็นส่วนน้อยมาก"[185]

เมื่อผู้ใช้ทอร์ถูกจับ ปกติจะเป็นเพราะความผิดพลาดของบุคคล ไม่ใช่เพราะเทคโนโลยีที่เป็นแก่นถูกแฮ็กหรือถูกเจาะทำลาย[186] เช่น ปฏิบัติการตอร์ปิโดของเอฟบีไอในปี 2011-2012 (รายละเอียดในหัวข้อ "การโจมตีไฟร์ฟอกซ์") เป็นไปได้ส่วนหนึ่งก็เพราะบัญชีผู้ดูแลระบบที่ไม่มีรหัสผ่านและทอร์เบราว์เซอร์ของผู้ใช้ที่ไม่ได้อัปเดต อนึ่ง รายงานของนิตยสาร Der Spiegel ที่ใช้ข่าวรั่วของสโนว์เดนแสดงว่า โดยปี 2012 NSA พิจารณาทอร์เดี่ยว ๆ ว่า เป็นภัยหลัก (major threat) ต่อภาระหน้าที่ขององค์กร แต่เมื่อใช้ร่วมกับอุปกรณ์รักษาความเป็นส่วนตัวอื่น ๆ เช่น โพรโทคอลส่งข้อความทันที OTR, Cspace, โพรโทรคอลเข้ารหัสลับวอยซ์โอเวอร์ไอพี ZRTP, โปรแกรมโทรศัพท์อินเทอร์เน็ต RedPhone, ระบบปฏิบัติการ Tails, และโปรแกรมเข้ารหัสลับดิสก์ TrueCrypt ก็จะจัดอยู่ในระดับ "หายนะ" (catastrophic) ซึ่งทำให้ "เสียเกือบหมดซึ่งความรู้ความเข้าใจของการสื่อสารของเป้าหมาย..."[187][188]

ในเดือนมีนาคม 2011 โปรเจ็กต์ทอร์ได้รับรางวัลโปรเจ็กต์ที่ทำประโยชน์ต่อสังคม (2010 Award for Projects of Social Benefit) ของมูลนิธิซอฟต์แวร์เสรี ซึ่งกล่าวอ้างว่า "โดยเป็นซอฟต์แวร์เสรี ทอร์ได้ช่วยคนราว 36 ล้านคนทั่วโลกให้ได้ประสบกับเสรีภาพในการเข้าถึงและการพูดทางอินเทอร์เน็ต ในขณะที่ช่วยควบคุมความเป็นส่วนตัวและสภาพนิรนามของตน เครือข่ายของทอร์ได้พิสูจน์แล้วว่า ขาดไม่ได้ในขบวนการคัดค้านทั้งในประเทศอิหร่านและหลังจากนั้น อียิปต์"[189] ในปี 2012 นิตยสาร Foreign Policy ได้เรียกผู้พัฒนาทอร์สามท่าน (คือดิงเกิลไดน์ แม็ทธิวสัน และ Syverson) ว่าเป็นหนึ่งในรายการนักคิดสุดยอด 100 คนทั่วโลก "เพราะทำให้เว็บปลอดภัยสำหรับวิสเซิลโบลว์เออร์"[190]

ในปี 2013 นักข่าวอิสระ (และครั้งหนึ่ง ผู้ร่วมพัฒนาทอร์) เรียกทอร์ว่า "เป็นส่วนของระบบนิเวศซอฟต์แวร์ที่ช่วยคนให้ได้และเคลมภาวะอิสระคืนมา มันช่วยให้คนได้วิธีการต่าง ๆ มากมาย มันช่วยคนให้ช่วยเหลือซึ่งกันและกัน และมันช่วยให้คุณช่วยตนเอง มันทำงานได้จริง เป็นซอฟต์แวร์เปิด และสนับสนุนโดยชุมชนขนาดใหญ่ที่มาจากทุกชนชั้นสังคมและอาชีพ"[191]

ในเดือนมิถุนายน 2013 วิสเซิลโบลว์เออร์เอ็ดเวิร์ด สโนว์เดนได้ใช้ทอร์ส่งข้อมูลเกี่ยวกับโปรแกรมการสอดแนมคือ PRISM (ของ NSA) ไปยังหนังสือพิมพ์ เดอะวอชิงตันโพสต์ และ เดอะการ์เดียน[192] ในปี 2014 รัฐบาลรัสเซียได้ประกาศให้รางวัลมูลค่า 111,000 เหรียญสหรัฐ (ประมาณ 3.6 ล้านบาท) เพื่อ "การศึกษาความเป็นไปได้เพื่อหาข้อมูลทางเทคนิคเกี่ยวกับผู้ใช้และอุปกรณ์ของผู้ใช้ในเครือข่ายนิรนามของทอร์"[193][194] ในเดือนตุลาคม 2014 โปรเจ็กต์ทอร์ได้ว่าจ้างบริษัทประชาสัมพันธ์ Thomson Communications เพื่อช่วยปรับปรุงภาพพจน์ขององค์กร (โดยเฉพาะในเรื่อง "Dark Net" และบริการซ่อน ซึ่งมองอย่างแพร่หลายว่าเป็นปัญหา) และเพื่อให้ความรู้แก่นักข่าวในเรื่องทางเทคนิคของทอร์[195]

ในเดือนมิถุนายน 2015 ผู้เสนอรายงานการประชุมพิเศษ (special rapporteur) จากสำนักงานสิทธิมนุษยชนของสหประชาชาติคือ Office of the High Commissioner for Human Rights ได้อ้างทอร์โดยตรงเมื่ออภิปรายในสหรัฐประเด็นการสร้างประตูหลังสำหรับโปรแกรมเข้ารหัสลับเพื่อใช้ในการบังคับกฎหมาย เมื่อให้สัมภาษณ์กับหนังสือพิมพ์ เดอะวอชิงตันโพสต์[196]

ในเดือนกรกฎาคม 2015 โปรเจ็กต์ทอร์ได้ประกาศการร่วมมือกับ Library Freedom Project เพื่อตั้งสถานีขาออกของทอร์ในห้องสมุดสาธารณะ[197][198] โปรแกรมทดลอง ได้ตั้งสถานีทอร์ที่ดำเนินการอาศัยแบนด์วิดท์เมื่อไม่มีการใช้ของห้องสมุด Kilton ในรัฐนิวแฮมป์เชียร์ แล้วทำให้มันเป็นห้องสมุดแห่งแรกในสหรัฐอเมริกาที่โฮสต์สถานีทอร์ แต่ต่อมาต้องหยุดดำเนินการชั่วคราวเมื่อผู้บริหารทางเทศบาลและหัวหน้าเจ้าหน้าที่ตำรวจพื้นที่ ได้แสดงความกังวลในเรื่องค่าใช้จ่ายเพื่อต่อสู้หมายค้นข้อมูลที่วิ่งผ่านสถานีขาออก แม้กระทรวงความปลอดภัยภายในแห่งชาติสหรัฐ (DHS) จะได้แจ้งเจ้าหน้าที่รัฐนิวแฮมป์เชียร์ว่า อาชญากรบางครั้งใช้ทอร์ แต่ต่อมาทั้งหัวหน้าเจ้าหน้าที่ตำรวจพื้นที่และผู้บริหารทางเทศบาลก็ได้ตกลงกันว่า ไม่ควรกดดันบังคับห้องสมุด แล้วต่อมาการบริการจึงได้เริ่มดำเนินต่อไปอีกในวันที่ 15 กันยายน 2015[199]

ผู้แทนราษฏรรัฐสภาสหรัฐ Zoe Lofgren (D-Calif) ได้ตีพิมพ์จดหมายที่ส่งไปให้ DHS ขอให้กระทรวงทำกระบวนการทำงานของกระทรวงให้กระจ่าง โดยอ้างว่า "แม้คณะกรรมการของห้องสมุดสาธารณะ Kilton ในที่สุดก็ลงเสียงคืนบริการรีเลย์ของทอร์ ดิฉันก็ยังรู้สึกหนักใจถึงความเป็นไปได้ว่า เจ้าหน้าที่ของ DHS กำลังกดดันหรือชักชวนนิติบุคคลทั้งที่เป็นของรัฐและเอกชน ให้ยุติหรือลดบริการที่ป้องกันความเป็นส่วนตัวและสภาพนิรนามของประชาชนชาวอเมริกัน"[200][201][202] ห้องสมุดที่สองที่โฮสต์สถานีทอร์ก็คือห้องสมุดสาธารณะ Las Naves ในประเทศสเปนที่เริ่มทำการเมื่อต้นปี 2016[203]

ในเดือนสิงหาคม 2015 กลุ่มวิจัยด้านความปลอดภัยของไอบีเอ็ม ชื่อว่า "X-Force" ได้พิมพ์รายงานรายสามเดือนที่แนะนำให้บริษัทต่าง ๆ บล็อกเครือข่ายทอร์เพราะเหตุผลทางความปลอดภัย โดยอ้างการโจมตีที่เพิ่มขึ้นเรื่อย ๆ ผ่านสถานีทอร์ขาออกและการใช้เครือข่ายของ botnet[204]

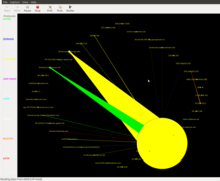

ในเดือนกันยายน 2015 มีการพัฒนาและแจกจ่าย OnionView ซึ่งเป็นบริการเว็บที่สร้างแผนผังตำแหน่งของสถานีทอร์ที่ดำเนินการ โดยทำบนแผนที่โลกแบบโต้ตอบ จุดมุ่งหมายของโปรเจ็กต์ก็เพื่อแสดงขนาดเครือข่ายและอัตราการเติบโตที่กำลังเพิ่มขึ้นอย่างรวดเร็ว[205][206]

ในเดือนมีนาคม 2016 ผู้แทนราษฏรรัฐสภานิวแฮมป์เชียร์ผู้หนึ่ง (Keith Ammon) ได้เสนอกฎหมาย[207] อนุญาตให้ห้องมุดสาธารณะสามารถดำเนินงานซอฟต์แวร์เพื่อความเป็นส่วนตัว โดยกฎหมายอ้างอิงทอร์โดยตรง เนื้อความของกฎหมายได้ร่างขึ้นโดยได้ความร่วมมือจากผู้อำนวยการของ Library Freedom Project[208] แล้วต่อมากฎหมายก็ผ่านรัฐสภาด้วยคะแนนเสียง 268-62[209]

ในเดือนมีนาคม 2016 สถานีทอร์แห่งแรกโดยเป็นสถานีในระหว่าง ๆ ได้ตั้งขึ้นที่ห้องสมุดในมหาวิทยาลัยเวสเทิร์นออนแทรีโอในแคนาดา[210]

ในวันที่ 16 พฤษภาคม 2016 ซีเอ็นเอ็นได้รายงานกรณีผู้พัฒนาทอร์คือ Isis Agora Lovecruft ผู้ได้เดินทางไปยังประเทศเยอรมนีหลบหนีหมายเรียกพยานของ FBI เมื่อปีก่อน แล้วต่อมาจึงได้ทนายจากมูลนิธิชายแดนอิเล็กทรอนิก (EFF)[211]

ในวันที่ 2 ธันวาคม 2016 นิตยสาร The New Yorker ได้รายงานว่ามีสัมมนาเกี่ยวกับความเป็นส่วนตัวและความปลอดภัยทางดิจิทัลในเขตซานฟรานซิสโกเพิ่มขึ้นอย่างมาก เนื่องจากการสมัครรับเลือกตั้งประธานาธิบดีสหรัฐ พ.ศ. 2559 ของดอนัลด์ ทรัมป์ โดยมีการกล่าวถึงการดาวน์โหลดทอร์เบราว์เซอร์โดยตรง[212]

การเพิ่มความปลอดภัย[แก้]

โปรเจ็กต์ทอร์ได้ตอบสนองต่อจุดอ่อนที่ได้กล่าวถึงในบทความ โดยแพ็ตช์จุดอ่อนทำให้ปลอดภัยดีขึ้น อย่างไรก็ดี ความผิดพลาดของผู้ใช้ก็อาจทำให้ถูกระบุตัวได้ เว็บไซต์ของโปรเจ็กต์มีรายการปฏิบัติการที่ได้ผลดีสุดว่าควรจะใช้ทอร์เบราว์เซอร์อย่างไร เพราะถ้าใช้ไม่ถูกต้อง ทอร์ก็ไม่ได้ทำให้ปลอดภัย

ยกตัวย่างเช่น โปรเจ็กต์เตือนผู้ใช้ว่า การสื่อสารทุกอย่างไม่ได้รับการป้องกัน เพราะการสื่อสารที่ส่งผ่านทอร์เบราว์เซอร์เท่านั้นที่ได้ โปรเจ็กต์ยังเตือนให้ใช้ระบบเอชทีทีพีเอสของเว็บไซต์ที่ตนสื่อสารด้วย ไม่ให้ใช้บิตทอร์เรนต์กับทอร์ ไม่ให้ใช้โปรแกรมเสริมสำหรับเบราว์เซอร์ ไม่ให้เปิดเอกสารที่ดาวน์โหลดผ่านทอร์เมื่อยังต่อเน็ตอยู่ และให้ใช้สถานีขาเข้าที่ปลอดภัย[213] และเตือนด้วยว่า ผู้ใช้ไม่สามารถให้ชื่อหรือข้อมูลเปิดเผยตัวอื่น ๆ ในฟอร์มของเว็บผ่านทอร์ แล้วหวังจะรักษาสภาพนิรนามไว้ได้ในเวลาเดียวกัน[214]

แม้หน่วยจารกรรมต่าง ๆ จะอ้างว่า ผู้ใช้ทอร์ 80% จะถูกระบุตัวภายใน 6 เดือนเมื่อปี 2013[215] แต่ความจริงนี่ก็ยังไม่เกิดขึ้น จริง ๆ แล้ว แม้ปลายเดือนกันยายน 2016 FBI ก็ยังไม่สามารถสืบหาแล้วเปิดเผยระบุผู้ใช้ทอร์ที่แฮ็กเซิร์ฟเวอร์อีเมลของฮิลลารี คลินตัน[216]

วิธีที่ดีสุดของเจ้าหน้าที่ตำรวจเพื่อระบุผู้ใช้ดูเหมือนจะเป็นการดำเนินงานสถานีดักฟัง หรือหวังให้ผู้ใช้ใช้ทอร์เบราว์เซอร์อย่างไม่ถูกต้อง เช่น การดาวน์โหลดวิดีโอผ่านทอร์เบราว์เซอร์แล้วเปิดไฟล์เดียวกันในขณะยังต่อเน็ตอยู่ จะสามารถเปิดเผยเลขที่อยู่ไอพีจริง ๆ ของผู้ใช้ได้[217]

โอกาสการถูกเปิดเผย[แก้]

เมื่อใช้อย่างถูกต้อง โอกาสถูกระบุตัวเมื่อสื่อสารผ่านทอร์จะน้อยสุด ๆ ผู้ร่วมตั้งโปรเจ็กต์ทอร์นิก แม็ทธิวสันได้อธิบายในปี 2016 ว่า "ปฏิปักษ์ผู้ดำเนินการสถานีรีเลย์" มีปัญหาต่าง ๆ ที่ทำให้กลุ่มนี้ไม่ใช่ภัยน่ากลัวที่สุดของเครือข่าย

แม้จะไม่มีปฏิปักษ์ใดที่ครอบคลุมได้ทั่วโลกจริง ๆ แต่ปฏิปักษ์ก็ไม่จำเป็นต้องครอบคลุมทั่วโลก...

การดักฟังอินเทอร์เน็ตทั้งหมดเป็นปัญหามีค่าใช้จ่ายเป็นพัน ๆ ล้านเหรียญสหรัฐ การดำเนินการคอมพิวเตอร์ไม่กี่เครื่องเพื่อดักฟังการสื่อสารเป็นจำนวนมาก (บวก)การโจมตีโดยปฏิเสธการให้บริการแบบเลือกเพื่อบังคับให้สื่อสารผ่านคอมพิวเตอร์ของคุณ นั่นเป็นปัญหามีค่าใช้จ่ายเป็นหมื่น ๆ เหรียญ ในระดับพื้นฐานสุด ผู้โจมตีที่ดำเนินงานสถานีทอร์ที่เป็นพิษ คือ สถานีขาเข้าหนึ่งสถานี สถานีขาออกหนึ่งสถานี สามารถวิเคราะห์การสื่อสารและระบุตัวผู้ใช้ที่โชคไม่ดีเป็นเปอร์เซ็นต์น้อยมาก ที่วงจรการสื่อสารของตนเกิดวิ่งผ่านสถานีทั้งสองนั้น ในปัจจุบันเครือข่ายทอร์ให้บริการ จากสถานีรีเลย์ทั้งหมด 7,000 สถานี เป็นสถานีขาเข้า 2,000 สถานี และสถานีขาออก 1,000 สถานี ดังนั้น โอกาสที่เหตุการณ์ที่ว่าจะเกิดขึ้นอยู่ที่ 1 ในสองล้าน (1/2000 x 1/1000) โดยคร่าว ๆ[215]

ทอร์ไม่สามารถป้องกันการโจมตีโดยจับเวลาจากต้นจนถึงปลาย คือ ถ้าผู้โจมตีสามารถเฝ้าสังเกตการสื่อสารจากคอมพิวเตอร์ที่เป็นเป้าหมาย และการสื่อสารไปยังปลายทางของเป้าหมาย (เช่น เซิร์ฟเวอร์ที่โฮสต์บริการซ่อน) ผู้โจมตีก็จะสามารถวิเคราะห์โดยสถิติแล้วรู้ได้ว่า การสื่อสารในส่วนทั้งสองอยู่ในวงจรเดียวกัน[214]

ระดับความปลอดภัย[แก้]

ขึ้นกับความจำเป็นของผู้ใช้แต่ละคน ทอร์เบราว์เซอร์ให้เลือกระดับความปลอดภัย 3 ระดับภายใต้เมนู Onion tab > Security Settings นอกจากจะเข้ารหัสลับข้อมูลและเปลี่ยนวงจรการสื่อสารอย่างต่อเนื่องโดยเลือกสถานีรีเลย์ต่อ ๆ กันโดยสุ่ม ยังมีการจัดความปลอดภัยให้แบบอื่น ๆ สำหรับผู้ใช้

1. ต่ำ (ค่าโดยปริยาย) - ในระดับนี้ ลูกเล่นของเบราว์เซอร์ทั้งหมดใช้งานได้

- ระดับนี้ทำให้ใช้งานง่ายสุด แต่มีระดับความปลอดภัยต่ำสุด

2. กลาง - ในระดับนี้ มีความเปลี่ยนแปลงดังต่อไปนี้

- วิดีโอของ "เอชทีเอ็มแอล5" และสื่อเสียง จะต้องคลิกเพื่อเล่น นี่เป็นการควบคุมของ NoScript

- เมื่อกำลังเยี่ยมชมเว็บไซต์ที่ใช้จาวาสคริปต์ การปรับให้สคริปต์วิ่งเร็วสุดจะไม่ทำงาน ดังนั้น สคริปต์ในบางไซต์จะดำเนินการช้ากว่า

- การแสดงสมการเลขบางอย่างจะไม่ทำงาน

- การแสดงฟอนต์บางอย่างจะไม่ทำงาน

- จาวาสคริปต์จะไม่ทำงานโดยปริยายสำหรับเว็บไซต์ที่ไม่ใช้เอชทีทีพีเอส

3. สูง - ในระดับนี้ มีความเปลี่ยนแปลงดังต่อไปนี้

- วิดีโอของ "เอชทีเอ็มแอล5" และสื่อเสียง จะต้องคลิกเพื่อเล่น นี่เป็นการควบคุมของ NoScript

- เมื่อกำลังเยี่ยมชมเว็บไซต์ที่ใช้จาวาสคริปต์ การปรับให้สคริปต์วิ่งเร็วสุดจะไม่ทำงาน ดังนั้น สคริปต์ในบางไซต์จะดำเนินการช้ากว่า

- การแสดงสมการเลขบางอย่างจะไม่ทำงาน

- การแสดงฟอนต์บางอย่างจะไม่ทำงาน

- จาวาสคริปต์จะไม่ทำงานโดยปริยายสำหรับทุก ๆ เว็บไซต์

- ภาพบางชนิดจะไม่แสดง

- ฟอนต์บางอย่างและไอคอน/สัญรูปบางอย่างอาจแสดงอย่างไม่ถูกต้อง

ซอฟต์แวร์ที่ทำงานในลักษณะคล้ายกัน[แก้]

- OperaTor - รวมทอร์เข้ากับเว็บเบราว์เซอร์โอเปร่าเป็นโปรแกรมเดียว สะดวกในการใช้งาน เรียกใช้งานได้โดยตรงจากยูเอสบีแฟลชไดรฟ์

- TorPark - รวมทอร์เข้ากับเว็บเบราว์เซอร์ไฟร์ฟ็อกซ์เป็นโปรแกรมเดียว สะดวกในการใช้งาน ใช้ได้ทั้งกับเครือข่ายทอร์และเครือข่าย Xerobank ซึ่งมีค่าใช้จ่าย

ดูเพิ่ม[แก้]

- ไอทูพี

- การตรวจพิจารณาอินเทอร์เน็ต

- พร็อกซีเซิร์ฟเวอร์

- อัลตราเซิรฟ์ - เว็บเบราว์เซอร์ที่เลี่ยงการถูกเซ็นเซอร์โดยใช้เทคโนโลยี http proxy ที่ต่อกับเครือข่ายระบบบริการแต่ไม่ให้ภาวะนิรนาม

อ้างอิง[แก้]

- ↑ 1.0 1.1 Dingledine, Roger (20 กันยายน 2002). "Pre-alpha: run an onion proxy now!". or-dev (Mailing list). สืบค้นเมื่อ 17 กรกฎาคม 2008.

- ↑ 2.0 2.1 "Tor". Open HUB. สืบค้นเมื่อ 20 กันยายน 2014.

- ↑ Hahn, Sebastian (31 มีนาคม 2017). "[tor-dev] Tor in a safer language: Network team update from Amsterdam". สืบค้นเมื่อ 1 เมษายน 2017.

- ↑ 4.0 4.1 4.2 4.3 4.4 4.5 4.6 "Tor: Overview". The Tor Project. สืบค้นเมื่อ 19 มิถุนายน 2018.

- ↑ 5.0 5.1 5.2 5.3 5.4 5.5 5.6 5.7 Dingledine, Roger; Mathewson, Nick; Syverson, Paul (13 สิงหาคม 2004). "Tor: The Second-Generation Onion Router". Proc. 13th USENIX Security Symposium. San Diego, California. สืบค้นเมื่อ 17 พฤศจิกายน 2008. tor-design.pdf PDF (292 KB)

- ↑ "Tor Project: Pluggable Transports". torproject.org. สืบค้นเมื่อ 5 สิงหาคม 2016.

- ↑ Li, Bingdong; Erdin, Esra; G?ne?, Mehmet Hadi; Bebis, George; Shipley, Todd (14 มิถุนายน 2011). "An Analysis of Anonymity Usage". ใน Domingo-Pascual, Jordi; Shavitt, Yuval; Uhlig, Steve (บ.ก.). Traffic Monitoring and Analysis: Third International Workshop, TMA 2011, Vienna, Austria, April 27, 2011, Proceedings. Berlin: Springer-Verlag. pp. 113–116. ISBN 978-3-642-20304-6. สืบค้นเมื่อ 6 สิงหาคม 2012.

- ↑ "Tor Project: FAQ". www.torproject.org. สืบค้นเมื่อ 18 มกราคม 2016.

- ↑ "Tor Network Status". สืบค้นเมื่อ 14 มกราคม 2016.

- ↑ "Tor FAQ: I want to run another application through Tor". Tor Projects. สืบค้นเมื่อ 19 มิถุนายน 2018.

If you are trying to use some external application with Tor, step zero should be to reread the set of warnings for ways you can screw up. Step one should be to try to use a SOCKS proxy rather than an HTTP proxy. Typically Tor listens for SOCKS connections on port 9050. Tor Browser listens on port 9150.

- ↑ "Tor FAQ: What programs can I use with Tor?". Tor Projects. สืบค้นเมื่อ 19 มิถุนายน 2018.

Most people use Tor Browser, which includes everything you need to browse the web safely using Tor. Using other browsers is dangerous and not recommended. There are plenty of other programs you can use with Tor, but we haven't researched the application-level anonymity issues on all of them well enough to be able to recommend a safe configuration.

- ↑ 13.0 13.1 13.2 Alin, Andrei (2 ธันวาคม 2013). "Tor Browser Bundle Ubuntu PPA". Web Upd8. สืบค้นเมื่อ 28 เมษายน 2014.

- ↑ "Tor FAQ: I want to use Chrome/IE/Opera/etc with Tor". Tor Projects. สืบค้นเมื่อ 19 มิถุนายน 2018.

In short, using any browser besides Tor Browser with Tor is a really bad idea. Our efforts to work with the Chrome team to add missing APIs were unsuccessful, unfortunately. Currently, it is impossible to use other browsers and get the same level of protections as when using Tor Browser.

- ↑ 15.0 15.1 15.2 15.3 15.4 Ball, James; Schneier, Bruce; Greenwald, Glenn (4 ตุลาคม 2013). "NSA and GCHQ target Tor network that protects anonymity of web users". The Guardian. สืบค้นเมื่อ 5 ตุลาคม 2013.

- ↑ 16.0 16.1 16.2 "Peeling back the layers of Tor with EgotisticalGiraffe". The Guardian. 4 ตุลาคม 2013. สืบค้นเมื่อ 5 ตุลาคม 2013.

- ↑ 17.0 17.1 Appelbaum J, Gibson A, Goetz J, Kabisch V, Kampf L, Ryge L (3 กรกฎาคม 2014). "NSA targets the privacy-conscious". Panorama. Norddeutscher Rundfunk. สืบค้นเมื่อ 4 กรกฎาคม 2014.

- ↑ 18.00 18.01 18.02 18.03 18.04 18.05 18.06 18.07 18.08 18.09 Dingledine, Roger (30 กรกฎาคม 2014). "Tor security advisory: "relay early" traffic confirmation attack". The Tor Project.

- ↑ 19.0 19.1 19.2 19.3 19.4 19.5 "Court Docs Show a University Helped FBI Bust Silk Road 2, Child Porn Suspects". Motherboard. 11 พฤศจิกายน 2015. สืบค้นเมื่อ 20 พฤศจิกายน 2015.

- ↑ Goodin, Dan (22 กรกฎาคม 2014). "Tor developers vow to fix bug that can uncloak users". Ars Technica.

- ↑ "Selected Papers in Anonymity". Free Haven.

- ↑ "Tor Research Home". torproject.org.

- ↑ Callanan, Cormac; Dries-Ziekenheiner, Hein; Escudero-Pascual, Alberto; Guerra, Robert (2011). "Leaping Over the Firewall: A Review of Censorship Circumvention Tools" (PDF). Freedom House. Summary, pp. 28-29.

- ↑ Freedom House (2011), Simplified Flowchart providing guidelines on how to select the appropriate tool, p. 16

- ↑ 25.0 25.1 Freedom House (2011), Tor, p. 41-42

- ↑ Fagoyinbo, Joseph Babatunde (28 พฤษภาคม 2013). The Armed Forces: Instrument of Peace, Strength, Development and Prosperity. AuthorHouse. ISBN 978-1-4772-2647-6. สืบค้นเมื่อ 29 สิงหาคม 2014.

- ↑ Leigh, David; Harding, Luke (8 กุมภาพันธ์ 2011). WikiLeaks: Inside Julian Assange's War on Secrecy. PublicAffairs. ISBN 978-1-61039-062-0. สืบค้นเมื่อ 29 สิงหาคม 2014.

- ↑ Ligh, Michael; Adair, Steven; Hartstein, Blake; Richard, Matthew (29 กันยายน 2010). Malware Analyst's Cookbook and DVD: Tools and Techniques for Fighting Malicious Code. John Wiley & Sons. ISBN 978-1-118-00336-7. สืบค้นเมื่อ 29 สิงหาคม 2014.

- ↑ 29.0 29.1 29.2 29.3 29.4 Levine, Yasha (16 กรกฎาคม 2014). "Almost everyone involved in developing Tor was (or is) funded by the US government". Pando Daily. สืบค้นเมื่อ 21 เมษายน 2016.

- ↑ "Tor FAQ: Why is it called Tor?". Tor Project. สืบค้นเมื่อ 1 กรกฎาคม 2011.

- ↑ Dingledine, Rogert. "Tor is free". Tor-dev Mail List. Tor Project. สืบค้นเมื่อ 23 กันยายน 2016.

- ↑ "Tor Project: Core People". Tor Project. สืบค้นเมื่อ 17 กรกฎาคม 2008.

- ↑ "Tor Project Form 990 2008" (PDF). Tor Project. 2009. สืบค้นเมื่อ 30 สิงหาคม 2014.

- ↑ "Tor Project Form 990 2007" (PDF). Tor Project. 2008. สืบค้นเมื่อ 30 สิงหาคม 2014.

- ↑ "Tor Project Form 990 2009" (PDF). Tor Project. 2010. สืบค้นเมื่อ 30 สิงหาคม 2014.

- ↑ 36.0 36.1 36.2 "Tor: Sponsors". Tor Project. สืบค้นเมื่อ 11 ธันวาคม 2010.

- ↑ Krebs, Brian (8 สิงหาคม 2007). "Attacks Prompt Update for 'Tor' Anonymity Network". Washington Post. สืบค้นเมื่อ 27 ตุลาคม 2007.

- ↑ 38.0 38.1 Greenberg, Andy (7 พฤศจิกายน 2014). "Global Web Crackdown Arrests 17, Seizes Hundreds Of Dark Net Domains". Wired. สืบค้นเมื่อ 9 สิงหาคม 2015.

This is something we want to keep for ourselves. The way we do this, we can’t share with the whole world, because we want to do it again and again and again.

- ↑ 39.0 39.1 Wakefield, Jane (7 พฤศจิกายน 2014). "Huge raid to shut down 400-plus dark net sites -". BBC News. สืบค้นเมื่อ 9 สิงหาคม 2015.

- ↑ "Announcing Shari Steele as our new executive director". torproject.org. 11 พฤศจิกายน 2015. สืบค้นเมื่อ 12 ธันวาคม 2015.

- ↑ Detsch, Jack (8 เมษายน 2016). "Tor aims to grow amid national debate over digital privacy: The Tor Project's new executive director Shari Steele is on a mission to change the image of the group's anonymous browser and make its 'clunky and hard to use' technology more user-friendly". Christian Science Monitor. สืบค้นเมื่อ 9 พฤษภาคม 2016.

- ↑ "Tor Project installs new board of directors after Jacob Appelbaum controversy". The Verge. 2016-07-13.

- ↑ "The Tor Project Elects New Board of Directors". Tor.org. 13 กรกฎาคม 2016. คลังข้อมูลเก่าเก็บจากแหล่งเดิมเมื่อ 6 สิงหาคม 2017. สืบค้นเมื่อ 18 มิถุนายน 2018.

- ↑ Owen, Gareth. "Dr Gareth Owen: Tor: Hidden Services and Deanonymisation". สืบค้นเมื่อ 2015-06-20.

- ↑ Moore, Daniel. "Cryptopolitik and the Darknet". Survival: Global Politics and Strategy. สืบค้นเมื่อ 2016-03-20.

- ↑ Cox, Joseph (2016-02-01). "Study Claims Dark Web Sites Are Most Commonly Used for Crimes". สืบค้นเมื่อ 2016-03-20.

- ↑ Zetter, Kim (17 พฤษภาคม 2005). "Tor Torches Online Tracking". Wired. สืบค้นเมื่อ 30 สิงหาคม 2014.

- ↑ 48.0 48.1 Gregg, Brandon (30 เมษายน 2012). "How online black markets work". CSO Online. คลังข้อมูลเก่าเก็บจากแหล่งเดิมเมื่อ 13 สิงหาคม 2012. สืบค้นเมื่อ 6 สิงหาคม 2012.

- ↑ Morisy, Michael (8 มิถุนายน 2012). "Hunting for child porn, FBI stymied by Tor undernet". Muckrock. สืบค้นเมื่อ 6 สิงหาคม 2012.

- ↑ Lawrence, Dune (23 มกราคม 2014). "The Inside Story of Tor, the Best Internet Anonymity Tool the Government Ever Built". Bloomberg Businessweek. สืบค้นเมื่อ 28 เมษายน 2014.

- ↑ Cochrane, Nate (2 กุมภาพันธ์ 2011). "Egyptians turn to Tor to organise dissent online". SC Magazine. คลังข้อมูลเก่าเก็บจากแหล่งเดิมเมื่อ 13 ธันวาคม 2011. สืบค้นเมื่อ 10 ธันวาคม 2011.

- ↑ "Bitcoin: Monetarists Anonymous". The Economist. 29 กันยายน 2012. สืบค้นเมื่อ 19 พฤษภาคม 2013.

- ↑ Boiten, Eerke; Hernandez-Castro, Julio (28 กรกฎาคม 2014). "Can you really be identified on Tor or is that just what the cops want you to believe?". Phys.org.

- ↑ "JTRIG Tools and Techniques". The Intercept. 14 กรกฎาคม 2014.

- ↑ "Document from an internal GCHQ wiki lists tools and techniques developed by the Joint Threat Research Intelligence Group". documentcoud.org. 5 กรกฎาคม 2012. สืบค้นเมื่อ 30 กรกฎาคม 2014.

- ↑ Bode, Karl (12 มีนาคม 2007). "Cleaning up Tor". Broadband.com. สืบค้นเมื่อ 28 เมษายน 2014.

- ↑ Jones, Robert (2005). Internet forensics. O'Reilly. p. 133. ISBN 0-596-10006-X.

- ↑ Chen, Adrian (11 มิถุนายน 2012). "'Dark Net' Kiddie Porn Website Stymies FBI Investigation". Gawker. สืบค้นเมื่อ 6 สิงหาคม 2012.

- ↑ Chen, Adrian (1 มิถุนายน 2011). "The Underground Website Where You Can Buy Any Drug Imaginable". Gawker. สืบค้นเมื่อ 20 เมษายน 2012.

- ↑ Steinberg, Joseph (8 มกราคม 2015). "How Your Teenage Son or Daughter May Be Buying Heroin Online". Forbes. สืบค้นเมื่อ 6 กุมภาพันธ์ 2015.

- ↑ Goodin, Dan (16 เมษายน 2012). "Feds shutter online narcotics store that used TOR to hide its tracks". Ars Technica. สืบค้นเมื่อ 20 เมษายน 2012.

- ↑ "Treasury Dept: Tor a Big Source of Bank Fraud". Krebs on Security. 5 ธันวาคม 2014.

- ↑ Farivar, Cyrus (3 เมษายน 2015). "How a $3.85 latte paid for with a fake $100 bill led to counterfeit kingpin's downfall". Ars Technica. สืบค้นเมื่อ 19 เมษายน 2015.

- ↑ Cimpanu, Catalin (6 เมษายน 2017). "New Malware Intentionall Bricks IoT Devices". BleepingComputer.

- ↑

Moore, Daniel; Rid, Thomas (กุมภาพันธ์ 2016). "Cryptopolitik and the Darknet". Survival. 58 (1). Results.

Moore, Daniel; Rid, Thomas (กุมภาพันธ์ 2016). "Cryptopolitik and the Darknet". Survival. 58 (1). Results.

- ↑ Moore & Rid (2016) "The results suggest that the most common uses for websites on Tor hidden services are criminal, including drugs, illicit finance and pornography involving violence, children and animals. "

- ↑ Moore & Rid (2016), Saving crypto from itself

- ↑ Turner, Serrin (27 กันยายน 2013). "Sealed compaint" (PDF). United States of America v. Ross William Ulbricht. คลังข้อมูลเก่าเก็บจากแหล่งเดิม (PDF)เมื่อ 2 ตุลาคม 2013.

- ↑ Higgins, Parker (3 ตุลาคม 2013). "In the Silk Road Case, Don't Blame the Technology". Electronic Frontier Foundation. สืบค้นเมื่อ 22 ธันวาคม 2013.

- ↑ Soghoian, Chris (16 กันยายน 2007). "Tor anonymity server admin arrested". CNET News. สืบค้นเมื่อ 17 มกราคม 2011.

- ↑ "Surveillance Self-Defense: Tor". Electronic Frontier Foundation. คลังข้อมูลเก่าเก็บจากแหล่งเดิมเมื่อ 26 มิถุนายน 2014. สืบค้นเมื่อ 28 เมษายน 2014.

- ↑ 72.0 72.1 Harris, Shane; Hudson, John (4 ตุลาคม 2014). "Not Even the NSA Can Crack the State Department's Favorite Anonymous Service". Foreign Policy. สืบค้นเมื่อ 30 สิงหาคม 2014.

so secure that even the world's most sophisticated electronic spies haven't figured out how to crack it

- ↑ 73.0 73.1 Dredge, Stuart (5 พฤศจิกายน 2013). "What is Tor? A beginner's guide to the privacy tool". The Guardian. สืบค้นเมื่อ 28 เมษายน 2014.

- ↑ Fowler, Geoffrey A. (17 ธันวาคม 2012). "Tor: An Anonymous, And Controversial, Way to Web-Surf". The Wall Street Journal. สืบค้นเมื่อ 30 สิงหาคม 2014.

- ↑ LeVines, George (7 พฤษภาคม 2014). "As domestic abuse goes digital, shelters turn to counter-surveillance with Tor". Boston Globe. คลังข้อมูลเก่าเก็บจากแหล่งเดิมเมื่อ 14 กันยายน 2014. สืบค้นเมื่อ 8 พฤษภาคม 2014.

- ↑ Ellis, Justin (5 มิถุนายน 2014). "The Guardian introduces SecureDrop for document leaks". Nieman Journalism Lab. สืบค้นเมื่อ 30 สิงหาคม 2014.

- ↑ O'Neill, Patrick Howell (9 มีนาคม 2015). "U.K. Parliament says banning Tor is unacceptable and impossible". The Daily Dot. สืบค้นเมื่อ 19 เมษายน 2015.

- ↑ Kelion, Leo (22 สิงหาคม 2014). "NSA and GCHQ agents 'leak Tor bugs', alleges developer". BBC News.

- ↑ "Doesn't Tor enable criminals to do bad things?". Tor Project. สืบค้นเมื่อ 28 สิงหาคม 2013.

- ↑ "Tor: Bridges". Tor Project. สืบค้นเมื่อ 9 มกราคม 2011.

- ↑ Dingledine, Mathewson & Syverson (2004), 4.1 cells: Relay Cells "When an OR later replies to Alice with a relay cell, it encrypts the cell’s relay header and payload with the single key it shares with Alice, and sends the cell back toward Alice along the circuit. Subsequent ORs add further layers of encryption as they relay the cell back to Alice."

- ↑ Mathewson, Nick. "Add first draft of rendezvous point document". Tor Source Code. สืบค้นเมื่อ 23 กันยายน 2016.

- ↑ Overlier, L.; Syverson, P. (21 มิถุนายน 2006). "Locating hidden servers" (PDF). Proceedings of the 2006 IEEE Symposium on Security and Privacy. IEEE Symposium on Security and Privacy. Oakland, CA: IEEE CS Press. p. 1. doi:10.1109/sp.2006.24. ISBN 0-7695-2574-1.

- ↑ Goodin, Dan (10 กันยายน 2007). "Tor at heart of embassy passwords leak". The Register. สืบค้นเมื่อ 20 กันยายน 2007.

- ↑ Cox, Joseph (6 เมษายน 2016). "A Tool to Check If Your Dark Web Site Really Is Anonymous: 'OnionScan' will probe dark web sites for security weaknesses". Motherboard. สืบค้นเมื่อ 7 กรกฎาคม 2017.

- ↑ Zetter, Kim (12 ธันวาคม 2008). "New Service Makes Tor Anonymized Content Available to All". Wired. สืบค้นเมื่อ 22 กุมภาพันธ์ 2014.

- ↑ Koebler, Jason (23 กุมภาพันธ์ 2015). "The Closest Thing to a Map of the Dark Net: Pastebin". Motherboard. สืบค้นเมื่อ 14 กรกฎาคม 2015.

- ↑ "ARM Official Website". คลังข้อมูลเก่าเก็บจากแหล่งเดิมเมื่อ 5 กรกฎาคม 2015. สืบค้นเมื่อ 18 มิถุนายน 2018.

- ↑ "Tor Project: Arm". torproject.org. คลังข้อมูลเก่าเก็บจากแหล่งเดิมเมื่อ 15 มีนาคม 2015. สืบค้นเมื่อ 18 มิถุนายน 2018.

- ↑ "Ubuntu Manpage: arm - Terminal Tor status monitor". Ubuntu.com. คลังข้อมูลเก่าเก็บจากแหล่งเดิมเมื่อ 20 มิถุนายน 2018. สืบค้นเมื่อ 18 มิถุนายน 2018.

- ↑ "Summer Conclusion (ARM Project)". torproject.org. สืบค้นเมื่อ 19 เมษายน 2015.

- ↑ "Interview with Damien Johnson by Brenno Winter". atagar.com. คลังข้อมูลเก่าเก็บจากแหล่งเดิมเมื่อ 4 ตุลาคม 2014. สืบค้นเมื่อ 4 มิถุนายน 2016.

- ↑ Dingledine, Roger (18 กุมภาพันธ์ 2009). "One cell is enough to break Tor's anonymity". Tor Project. คลังข้อมูลเก่าเก็บจากแหล่งเดิมเมื่อ 20 กันยายน 2010. สืบค้นเมื่อ 9 มกราคม 2011.

- ↑ "TheOnionRouter/TorFAQ". สืบค้นเมื่อ 18 กันยายน 2007.

Tor (like all current practical low-latency anonymity designs) fails when the attacker can see both ends of the communications channel

- ↑ Herrmann, Dominik; Wendolsky, Rolf; Federrath, Hannes (13 พฤศจิกายน 2009). "Website Fingerprinting: Attacking Popular Privacy Enhancing Technologies with the Multinomial Naïve-Bayes Classifier" (PDF). Proceedings of the 2009 ACM Cloud Computing Security Workshop (CCSW). Cloud Computing Security Workshop. New York, USA: Association for Computing Machinery. สืบค้นเมื่อ 2 กันยายน 2010.

- ↑ Judge, Peter (20 สิงหาคม 2013). "Zmap's Fast Internet Scan Tool Could Spread Zero Days In Minutes". TechWeek Europe. คลังข้อมูลเก่าเก็บจากแหล่งเดิมเมื่อ 25 มิถุนายน 2017. สืบค้นเมื่อ 28 เมษายน 2014.

- ↑ "BBC iPlayer Help - Why does BBC iPlayer think I'm outside the UK?". BBC (ภาษาอังกฤษแบบบริติช). คลังข้อมูลเก่าเก็บจากแหล่งเดิมเมื่อ 28 ธันวาคม 2017. สืบค้นเมื่อ 10 กันยายน 2017.

- ↑ 100.0 100.1 Murdoch, S.J.; Danezis, G. (19 มกราคม 2006). "Low-Cost Traffic Analysis of Tor" (PDF). Proceedings of the 2005 IEEE Symposium on Security and Privacy. IEEE CS. IEEE Symposium on Security and Privacy. IEEE. doi:10.1109/sp.2005.12.

- ↑ G. Danezis; Bettina Wittneben (2006). "The Economics of Mass Surveillance and the Questionable Value of Anonymous Communications" (PDF). Workshop on the Economics of Information Security. S2CID 34224. คลังข้อมูลเก่าเก็บจากแหล่งเดิม (PDF)เมื่อ 25 ตุลาคม 2016. สืบค้นเมื่อ 4 มกราคม 2017.

anonymization solutions protect only partially against target selection that may lead to efficient surveillance... do not hide the volume information necessary to do target selection

- ↑ "Consensus health". Consensus-health.torproject.org. สืบค้นเมื่อ 15 มีนาคม 2022.

- ↑ George Tankersley (4 ตุลาคม 2017). "Getting Started with Tor Development". เก็บจากแหล่งเดิมเมื่อ 22 มกราคม 2021. สืบค้นเมื่อ 16 มกราคม 2021.

- ↑ tommy (2 พฤศจิกายน 2017). "Introducing Bastet, Our New Directory Authority". The Tor Project. เก็บจากแหล่งเดิมเมื่อ 25 พฤศจิกายน 2020. สืบค้นเมื่อ 16 มกราคม 2021.

- ↑ Karsten Loesing (15 พฤษภาคม 2014). "10 years of collecting Tor directory data". The Tor Project. เก็บจากแหล่งเดิมเมื่อ 20 มิถุนายน 2020. สืบค้นเมื่อ 16 มกราคม 2021.

- ↑ Zetter, Kim (10 กันยายน 2007). "Rogue Nodes Turn Tor Anonymizer Into Eavesdropper's Paradise". Wired. สืบค้นเมื่อ 16 กันยายน 2007.

- ↑ Lemos, Robert (8 มีนาคม 2007). "Tor hack proposed to catch criminals". SecurityFocus.

- ↑ 108.0 108.1 Gray, Patrick (13 พฤศจิกายน 2007). "The hack of the year". Sydney Morning Herald. สืบค้นเมื่อ 28 เมษายน 2014.

- ↑ 109.0 109.1 109.2 109.3 "Someone Is Running Hundreds of Malicious Servers on the Tor Network and Might Be De-Anonymizing Users". Gizmodo (ภาษาอังกฤษแบบอเมริกัน). 3 ธันวาคม 2021. สืบค้นเมื่อ 5 ธันวาคม 2021.

- ↑ 110.0 110.1 110.2 110.3 "A mysterious threat actor is running hundreds of malicious Tor relays". The Record by Recorded Future (ภาษาอังกฤษ). 3 ธันวาคม 2021. สืบค้นเมื่อ 5 ธันวาคม 2021.

- ↑ "Over 25% Of Tor Exit Relays Spied On Users' Dark Web Activities". The Hacker News (ภาษาอังกฤษ). สืบค้นเมื่อ 5 ธันวาคม 2021.

- ↑ Paganini, Pierluigi (3 ธันวาคม 2021). "KAX17 threat actor is attempting to deanonymize Tor users running thousands of rogue relays". cybersecurityworldconference.com. เก็บจากแหล่งเดิมเมื่อ 23 มิถุนายน 2021.

- ↑ Koppen, Georg (9 พฤศจิกายน 2021). "[tor-relays] Recent rejection of relays". สืบค้นเมื่อ 5 ธันวาคม 2021.

- ↑ "Tor anonymizing network compromised by French researchers". The Hacker News. 24 ตุลาคม 2011. สืบค้นเมื่อ 10 ธันวาคม 2011.

- ↑ "Des chercheurs Francais cassent le reseau d'anonymisation Tor". 01net.com (ภาษาฝรั่งเศส). คลังข้อมูลเก่าเก็บจากแหล่งเดิมเมื่อ 16 ตุลาคม 2011. สืบค้นเมื่อ 17 ตุลาคม 2011.

- ↑ phobos (24 ตุลาคม 2011). "Rumors of Tor's compromise are greatly exaggerated". Tor Project. สืบค้นเมื่อ 20 เมษายน 2012.

- ↑ Cloudflare, Inc. "What is an autonomous system? What are ASNs?". เก็บจากแหล่งเดิมเมื่อ 29 กรกฎาคม 2022. สืบค้นเมื่อ 2 สิงหาคม 2022.

- ↑ Akhoondi, Masoud; Yu, Curtis; Madhyastha, Harsha V. (พฤษภาคม 2012). LASTor: A Low-Latency AS-Aware Tor Client (PDF). IEEE Symposium on Security and Privacy. Oakland, USA. คลังข้อมูลเก่าเก็บจากแหล่งเดิม (PDF)เมื่อ 28 กันยายน 2013. สืบค้นเมื่อ 28 เมษายน 2014.

- ↑ 119.0 119.1 119.2 119.3 119.4 Manils, Pere; Abdelberri, Chaabane; Le Blond, Stevens; Kaafar, Mohamed Ali; Castelluccia, Claude; Legout, Arnaud; Dabbous, Walid (เมษายน 2010). Compromising Tor Anonymity Exploiting P2P Information Leakage (PDF). 7th USENIX Symposium on Network Design and Implementation. arXiv:1004.1461. Bibcode:2010arXiv1004.1461M.

- ↑ 120.0 120.1 120.2 120.3 Le Blond, Stevens; Manils, Pere; Chaabane, Abdelberi; Ali Kaafar, Mohamed; Castelluccia, Claude; Legout, Arnaud; Dabbous, Walid (มีนาคม 2011). One Bad Apple Spoils the Bunch: Exploiting P2P Applications to Trace and Profile Tor Users (PDF). 4th USENIX Workshop on Large-Scale Exploits and Emergent Threats (LEET '11). National Institute for Research in Computer Science and Control. สืบค้นเมื่อ 13 เมษายน 2011.

- ↑ McCoy, Damon; Bauer, Kevin; Grunwald, Dirk; Kohno, Tadayoshi; Sicker, Douglas (2008). "Shining Light in Dark Places: Understanding the Tor Network" (PDF). Proceedings of the 8th International Symposium on Privacy Enhancing Technologies. 8th International Symposium on Privacy Enhancing Technologies. Berlin, Germany: Springer-Verlag. pp. 63–76. doi:10.1007/978-3-540-70630-4_5. ISBN 978-3-540-70629-8.

- ↑ 122.0 122.1 Samson, Ted (5 สิงหาคม 2013). "Tor Browser Bundle for Windows users susceptible to info-stealing attack". InfoWorld. สืบค้นเมื่อ 28 เมษายน 2014.

- ↑ 123.0 123.1 Poulsen, Kevin (5 สิงหาคม 2013). "Feds Are Suspects in New Malware That Attacks Tor Anonymity". Wired. สืบค้นเมื่อ 29 เมษายน 2014.

- ↑ 124.0 124.1 Owen, Gareth (8 สิงหาคม 2013). "FBI Malware Analysis". คลังข้อมูลเก่าเก็บจากแหล่งเดิมเมื่อ 10 มิถุนายน 2017. สืบค้นเมื่อ 6 พฤษภาคม 2014.[แหล่งข้อมูลที่ตีพิมพ์เอง?]

- ↑ Jansen, Rob; Tschorsch, Florian; Johnson, Aaron; Scheuermann, Bj?rn (2014). The Sniper Attack: Anonymously Deanonymizing and Disabling the Tor Network (PDF). 21st Annual Network & Distributed System Security Symposium. สืบค้นเมื่อ 28 เมษายน 2014.

- ↑ Dingledine, Roger (7 เมษายน 2014). "OpenSSL bug CVE-2014-0160". Tor Project. สืบค้นเมื่อ 28 เมษายน 2014.

- ↑ Dingledine, Roger (16 เมษายน 2014). "Rejecting 380 vulnerable guard/exit keys". tor-relays (Mailing list). สืบค้นเมื่อ 28 เมษายน 2014.

- ↑ Lunar (16 เมษายน 2014). "Tor Weekly News — 16 April 2014". Tor Project. คลังข้อมูลเก่าเก็บจากแหล่งเดิมเมื่อ 19 เมษายน 2014. สืบค้นเมื่อ 28 เมษายน 2014.

- ↑ Gallagher, Sean (18 เมษายน 2014). "Tor network's ranks of relay servers cut because of Heartbleed bug". Ars Technica. สืบค้นเมื่อ 28 เมษายน 2014.

- ↑ Mimoso, Michael (17 เมษายน 2014). "Tor begins blacklisting exit nodes vulnerable to Heartbleed". Threat Post. สืบค้นเมื่อ 28 เมษายน 2014.

- ↑ "On July 4 2014 we found a group of relays that we assume were trying to deanonymize users. They appear to have been targeting people who operate or access Tor hidden services."

- ↑ "...we assume were trying to deanonymize users. They appear to have been targeting people who operate or access Tor hidden services... users who operated or accessed hidden services from early February through July 4 should assume they were affected... We know the attack looked for users who fetched hidden service descriptors... The attack probably also tried to learn who published hidden service descriptors, which would allow the attackers to learn the location of that hidden service... Hidden service operators should consider changing the location of their hidden service."

- ↑ "Relays should upgrade to a recent Tor release (0.2.4.23 or 0.2.5.6-alpha), to close the particular protocol vulnerability the attackers used..."

- ↑ "For expert users, the new Tor version warns you in your logs if a relay on your path injects any relay-early cells: look for the phrase 'Received an inbound RELAY_EARLY cell'"

- ↑ "Clients that upgrade (once new Tor Browser releases are ready) will take another step towards limiting the number of entry guards that are in a position to see their traffic, thus reducing the damage from future attacks like this one...3) Put out a software update that will (once enough clients have upgraded) let us tell clients to move to using one entry guard rather than three, to reduce exposure to relays over time."

- ↑ "Hidden service operators should consider changing the location of their hidden service."